【比赛】2025獬豸杯

- 备赛学校,好久没做电子取证了,纯看各大佬wp

- 鸣谢:西电,glj同学wp

手机

1 idx

- app数据可以先去db类型文件路径里过滤包名

2

- cache缓存文件夹可以特意翻一翻

- 直接搜上题得到的idx

- 得到level=1

1)直接注册

2)手机里有图片(好像)

- 所以火眼搜索索引要先开!!图片文本可以缓开,但搜不到记得开

3

直接搜

- 上题图片同目录有截图

- 在白马地图(com.xykj.yydhbmdt)的应用数据目录的 /data/com.xykj.yydhbmdt/shared_prefs/share_data.xml 中保存着相关数据.

4

- sim:imsi

5 问某时间会议号

- 输入20250122搜索——从结果中路径筛选包名定位

- 第二题图片同目录

- 也可以包名文件夹下找

6 个人会议号

- 搜privatemeetingnumber

- 第二题图片同目录

7 8

- 第二题图片同目录

- 软件-数据库database

9

- 模拟器

10

- 数据库还是看名字

- 有些空白的是(加密)数据库要记得,当然这题不是加密

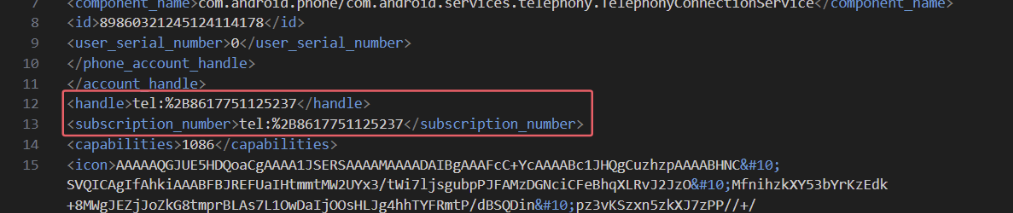

11 机主的手机号

- 安卓电话服务的数据目录

/user_de/0/com.android.server.telecom/files/phone-account-registrar-state.xml中也可以找到: - 搜

subscription_number,tel:%2B

12 13

- imei1-软件梭

计算机

1 网卡的Mac地址是多少?[标准格式:XX-XX-XX-XX-XX-XX]

计算机安装了 2 张物理网卡。选第一个的原因:

法一:仿真, ipconfig 查看默认网卡

法二: Windows Registry Recovery 查看 ROOT\ControlSet001\Services\Tcpip\Linkage 中存储的网卡绑定顺序:

00-0C-29-BF-8B-30

- 查看(图形化 + 命令*2)

- 图形化

- Win+R →

regedit - 定位到

计算机\HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\Services\Tcpip\Linkage - 右侧双击 Bind,把弹出的多行内容复制出来即可;一行对应一块网卡,越靠前越优先。

- 命令行(无需 regedit)

reg query "HKLM\SYSTEM\CurrentControlSet\Services\Tcpip\Linkage" /v Bind |

返回长串按 \Device\ 断行就能读出顺序。

- 快速一次性脚本(PowerShell 5.1+)

$bind = (Get-ItemProperty 'HKLM:\SYSTEM\CurrentControlSet\Services\Tcpip\Linkage').Bind |

法三:

- 控制面板 → “网络和共享中心” → 左侧 “更改适配器设置”

- 网络适配器打开看名字-回火眼看对应Mac地址

2 系统内部版本号是多少?[标准格式:12345]

- 火眼对应:当前Build版本号

3

- 火眼梭:看便签

4 分析计算机检材中手机流量包,请问黑客虚拟身份的密码是什么?[标准格式:x123]

- backup20240625153457.npbk 是 NOX 的备份文件

- 文档文件夹找到saz后缀文件,fiddler打开搜login

| 后缀 | 格式 | 工具/场景 | 备注 |

|---|---|---|---|

.pcap |

PCAP | Wireshark、tcpdump | 最通用的网络抓包格式,手机root后可用tcpdump生成。 |

.pcapng |

PCAP Next Generation | Wireshark | .pcap的升级版,支持更多元数据。 |

.saz |

Fiddler Archive | Fiddler | Fiddler特有的格式,实际是ZIP压缩包,内含多个文件。 |

.har |

HTTP Archive | Charles、Fiddler、浏览器 | 记录HTTP请求,手机代理抓包后导出。 |

.cap |

通用抓包格式 | 部分工具(如OmniPeek) | 有时被重命名为.cap,本质是.pcap。 |

.txt |

文本日志 | adb logcat或自定义脚本 |

非标准格式,需手动分析。 |

5 分析计算机检材中手机流量包,请问黑客人员使用的夜神模拟器的手机型号是什么?[标准格式:XX-X123X]

- nox就是夜神,正好第一个流量包就可以看见设备信息

- 搜device看model词条

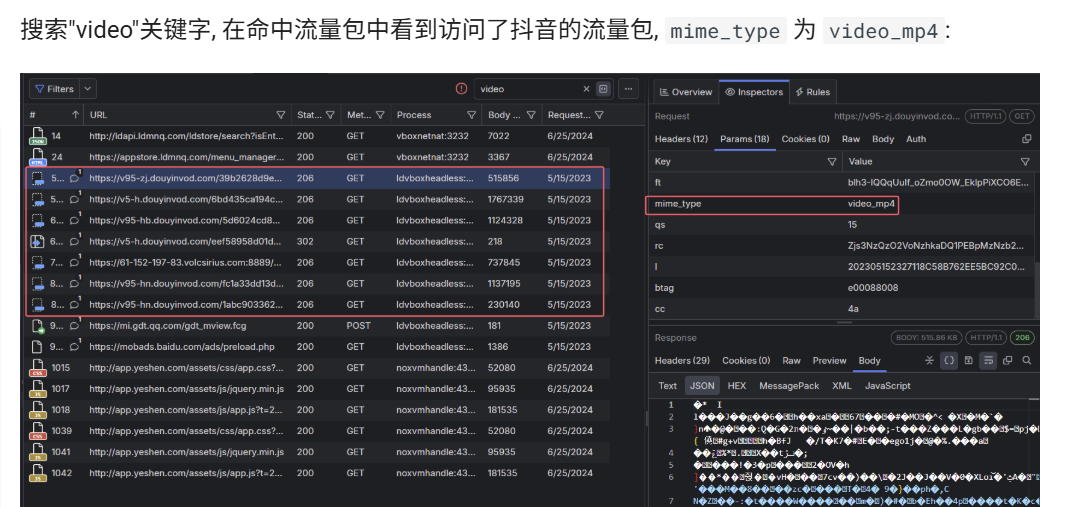

6 分析计算机检材中手机流量包, 黑客看视频的时间是几月份

7 分析计算机检材中手机流量包, “天戮宇宙”出自哪个小说平台

- 搜索"book"关键字, 在命中流量包中看到从 bookcover.yuewen.com 获取到的小说封面图片

- 该域名为"阅文"的域名, 小说封面上包含的 LOGO "起点中文网"是其旗下的小说网站.

8 在手机模拟器中勒索软件 APK 包的 sha256 值

- .npbk 夜神模拟器的备份, 实际上是一个 PKZIP 压缩包, 导出并解压即可得到虚拟机的虚拟磁盘文件,使用 FTK Imager 打开虚拟磁盘, 并导出 /app/com.fankes.tmoreplus-1/base.apk

- 和24龙信杯19一样

10 signed_xz.exe 程序 SHA1 后 6 位

- 由于出题人使用 VMware Tools 传输文件, 导致其缓存目录 /Users/TTT/AppData/Local/Temp/vmware-TTT/VMwareDnD 下存在题目中提及的文件.

- 火眼的特征分析可以找到一个加密容器, 火眼识别为 TrueCrypt 容器, 实际上为 VeraCrypt 容器

- 挂载加密容器时使用 新建文本文档.txt 作为密钥文件. 在容器内找到 signed_xz.exe 文件

11 signed_xz.exe 程序中的函数名为 curl_version_info 的函数地址¶

用 DIE 加载该应用程序. 查看导出表, 在其中找到 curl_version_info 函数, 其相对虚拟地址(RVA)为 0x000393c0

查看内存映射, 看到应用程序的基址(虚拟地址)为 0x00400000

函数地址为 基址 + RVA = 0x004393c0

12 signed_xz.exe 程序中节名为 .reloc 的虚拟地址

查看DIE节信息, 看到 .reloc 节的虚拟地址

13 澳门新葡京 APK 包名

- 在 Partition 4 目录中存储着 1 个 APK 文件 base.apk, 将其导出并用雷电 APP 智能分析工具加载

14 15

- 雷电 APP 智能分析

16 澳门新葡京 APK 登录的 api 地址【待,好复杂后面看】

17 澳门新葡京 APK 其中关于腾讯运营商的服务留存的 QQ 号

- 在 MainActivity org.cocos2dx.javascript.AppActivity 中硬编码了一个常量 qqAppId

18

- 火眼一把梭

服务器取证k8s

https://zhuanlan.zhihu.com/p/1888642929976910855

在计算机网络中,IP 地址用于标识设备,而子网掩码则用于划分网络部分和主机部分

IP 地址(Internet Protocol Address)是设备在网络中的唯一标识,就像是每台计算机的 “门牌号”。目前常用的 IP 地址分为两种:

- IPv4:由 32 位二进制组成,通常写成四段十进制格式,如 192.168.1.1。

- IPv6:由 128 位二进制组成,采用十六进制表示,如 2001:db8::ff00:42:8329

子网掩码(Subnet Mask)用于确定 IP 地址的网络部分和主机部分。常见的子网掩码示例如下:- 255.255.255.0(/24)表示前 24 位是网络地址,剩余 8 位是主机地址。

- 255.255.0.0(/16)表示前 16 位是网络地址,剩余 16 位是主机地址。

| HostName | IP |

|---|---|

| k8s-master | 192.168.2.199 |

| k8s-node1 | 192.168.2.200 |

| k8s-node2 | 192.168.2.201 |

k8s 服务的修复参考第 4 题. Nginx 冲突的解决参考第 6 题.

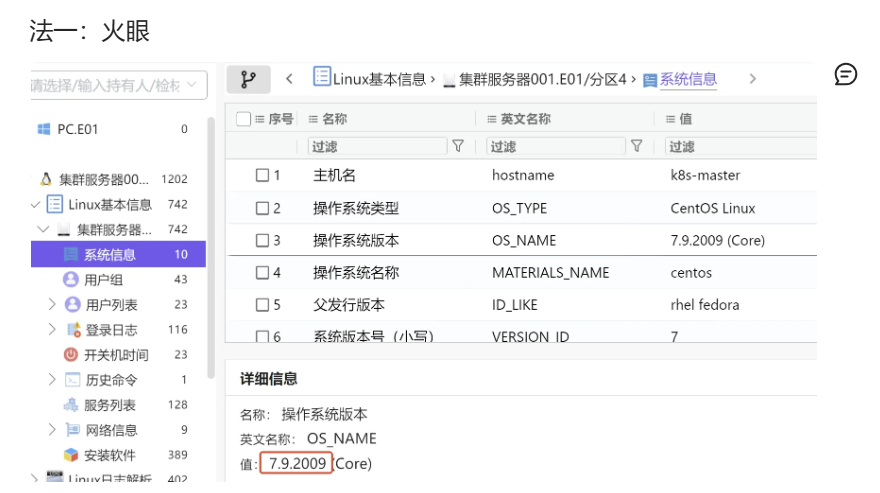

1 该集群主节点操作系统版本¶

- 火眼

- 仿真之后查看 k8s-master 主机的 /etc/redhat-release 文件

- cat

2 该集群创建时间(GMT)

kubectl get nodes查看集群信息- 报错

kubeadm alpha certs check-expiration查看证书信息, 发现证书已过期,EXPIRES显示每个证书的过期时间- 法一:k8s-kubeadm证书过期续订解决方法

- 法二:修改系统时间

- 使用火眼仿真时, 在高级设置中指定系统时间

- 查看节点信息

kubectl get nodes, 此时 2 个节点依然处于 NotReady 状态 - 查看节点详情

kubectl describe node, 其中的"CreationTimestamp"即为集群的创建时间 - 【疑惑】kubectl get namespace default -o yaml

3 该集群共有多少个命名空间

kubectl describe namespace | grep Name |

4 该集群所有命名空间内总共有多少个 pod

- 修复 2 个 Node 节点才能获取到全部的 pod 信息

- 查看 2 个 Node 节点的 kubelet 服务状态

service kubelet status- 发现服务无法正常启动

- 看一下 kubelet 的日志,

jouenalctl -u kubelet- 报错是 kubelet 不能在开启 SWAP 的情况下运行

- 看一眼 fstab

cat /etc/fstab- 发现 /www/swap 开着

本博客所有文章除特别声明外,均采用 CC BY-NC-SA 4.0 许可协议。转载请注明来源 落殷回的博客!

评论