【比赛】2024-fic

致谢

背景资料

- 容器密码:2024FicCompetitionFinals@杭州&PoweredByHL!

案件背景

- 2023年3月15日凌晨,受害人短视频平台上看到一段近期火爆的交通事故视频,留言后有人通过私信联系,称有一个赚大钱的机会,该人自称李某,提议让他到他们平台充值做代理;最终受害人发现自己被卷入了一个复杂的网络传销犯罪活动中,从而报案。

- 经过一段时间的侦查,2023年3月25日,警方最终锁定了“lalala李”网络水军团伙的技术人员卢某,一举拿下了卢某的住所;当天上午,警方开始对卢某某的个人计算机进行现场勘验。在管理工具历史记录中,发现了大量访问某个PVE云服务器控制台的记录。初步判断该云服务器可能为该团伙网络引流的主要平台。

经过进一步追查,警方发现该PVE云服务器租用于某知名云服务商,服务器上运行着数个不同的虚拟机实例;平台通过虚拟软件模拟多部手机,利用网络水军的力量在各大平台发布伪造的图片传播负面新闻,引流受害者加入平台。 - 在深入分析虚拟机镜像后,警方终于发现这些虚拟机背后运行着一个复杂的网络传销平台!最终,警方展开了一场声势浩大的收网行动,成功捣毁了该犯罪团伙。案件中的主要成员李安弘、卢某某等人均被依法逮捕。

- 接下来,我们将深入分析关键证据镜像文件,揭开这个庞大网络传销窝点的犯罪事实。

检材情况:

1、卢某个人计算机—PersonalPC.E01, MD5:6ee6056aaf226c019426c468c0d3bc7b

2、PVE服务器调证镜像1—sys.E01, MD5:a801b084c6e71ed59fbcfcdc9694bed4

3、PVE服务器调证镜像2—data.E01, MD5:2eaef3b6304e4fd1eeefb84d69609126

计算机

1. 请分析卢某的计算机,并计算原始检材的SHA256值。

484117F3002E5B876C81DD786F899A439514BB0621D62D58F731E5B344DB3634

- 注意这里是指源盘的SHA256

- 源盘和镜像的SHA256是两个东西

2. 嫌疑人回收站中的"备忘录.txt"文件SHA1值为?

fded9342533d92fa46fc4aabd113765a7a352ceb

在基本信息即可找到回收站记录,转回源文件直接计算哈希即可

mobaxterm mobapass00 |

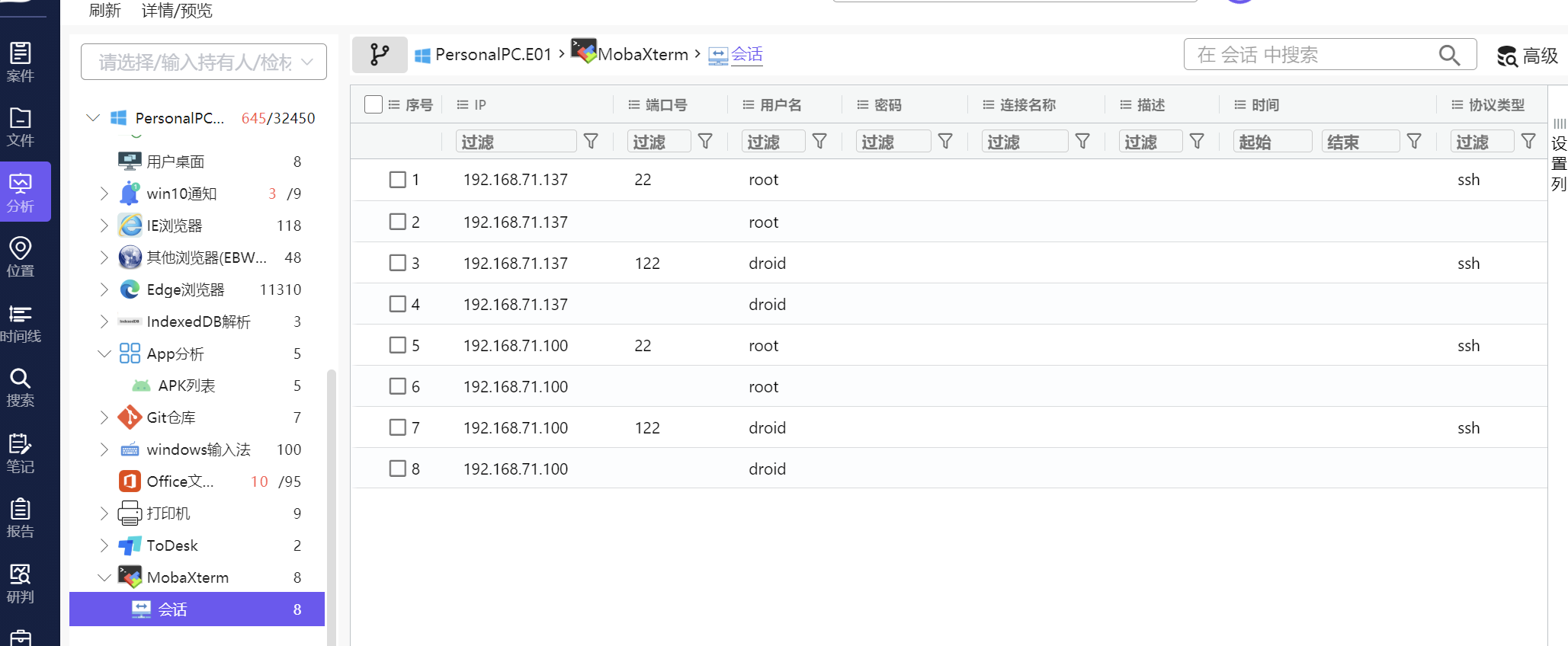

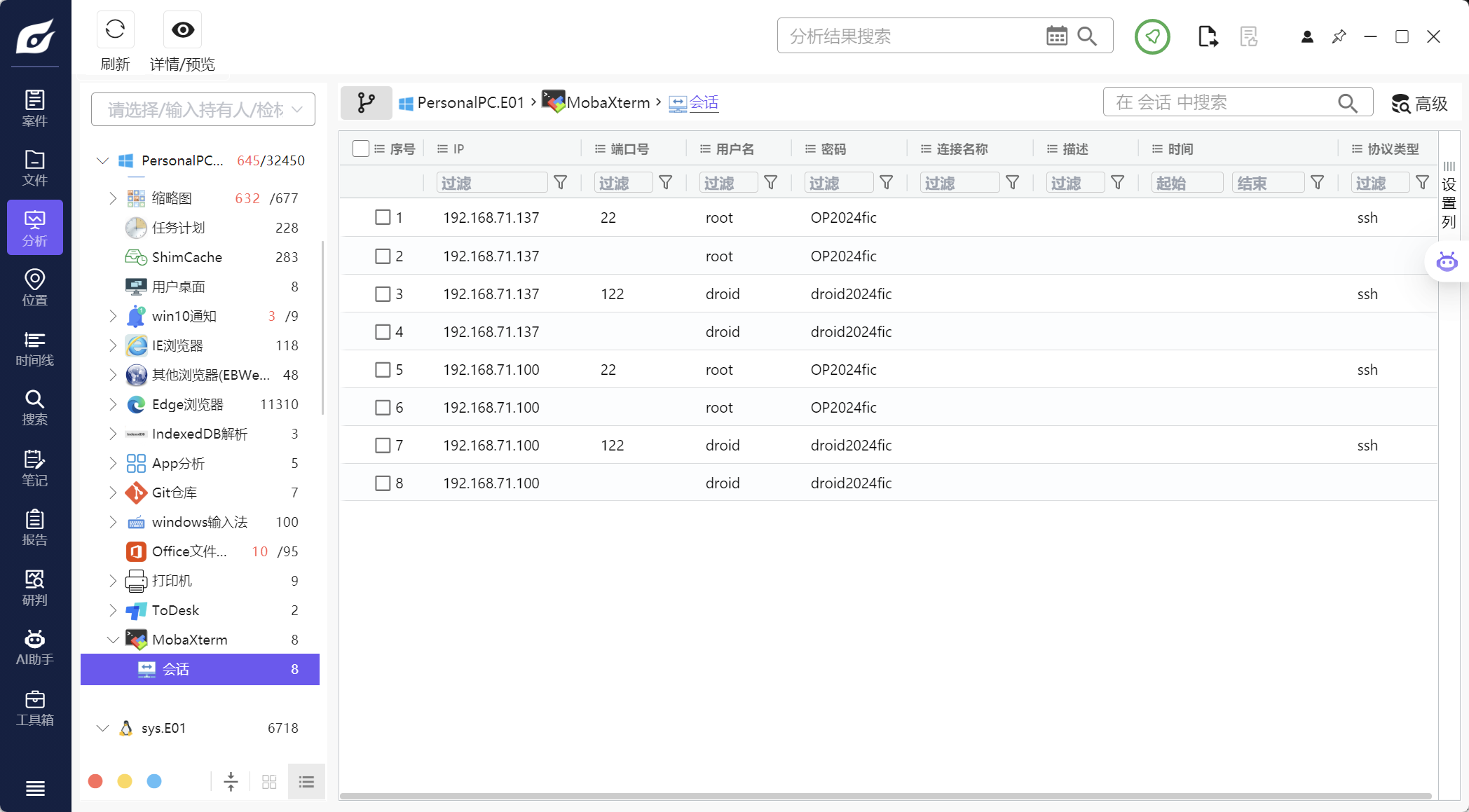

3. 嫌疑人使用ssh连接工具,该工具的名称为?

MobaXterm

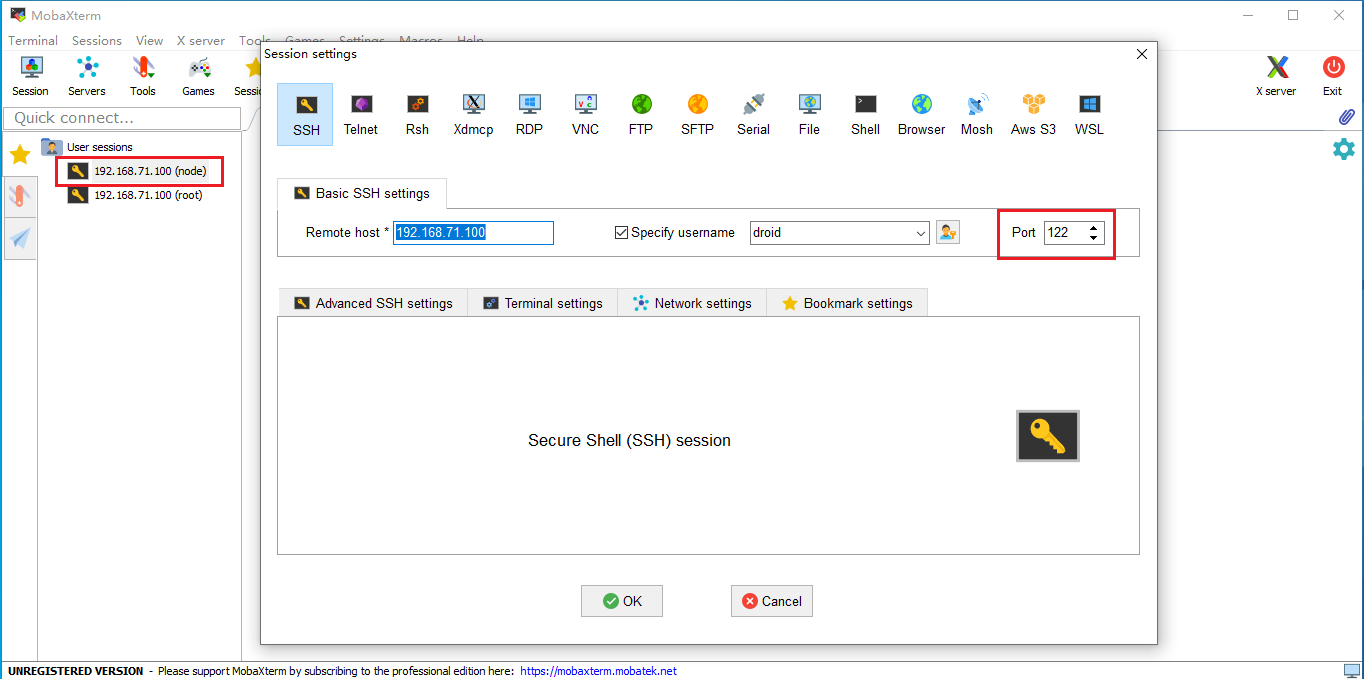

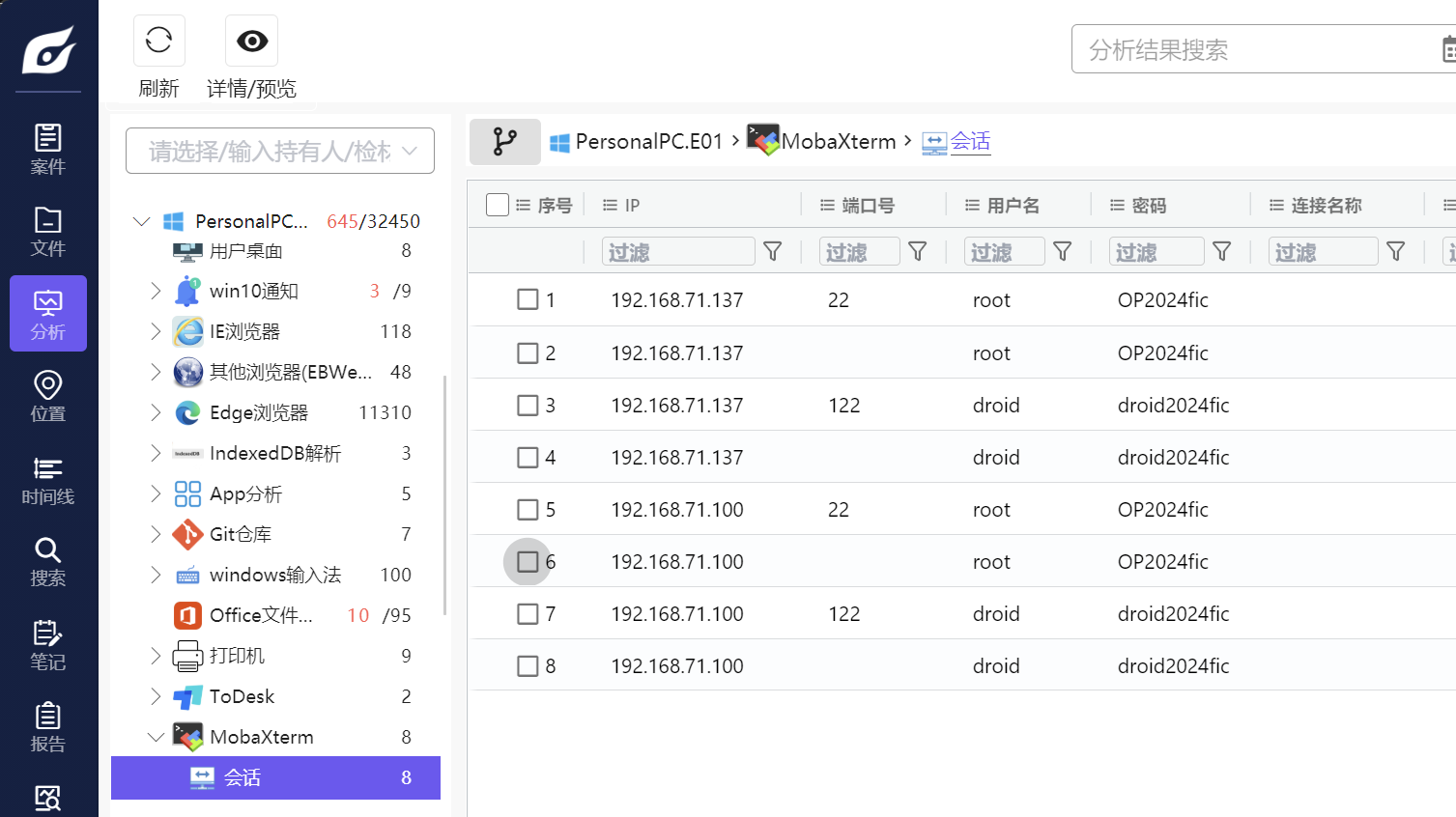

4. 嫌疑人使用ssh连接工具,其中连接名为node的连接记录,连接的端口为?

122

- 第二题提到的密码

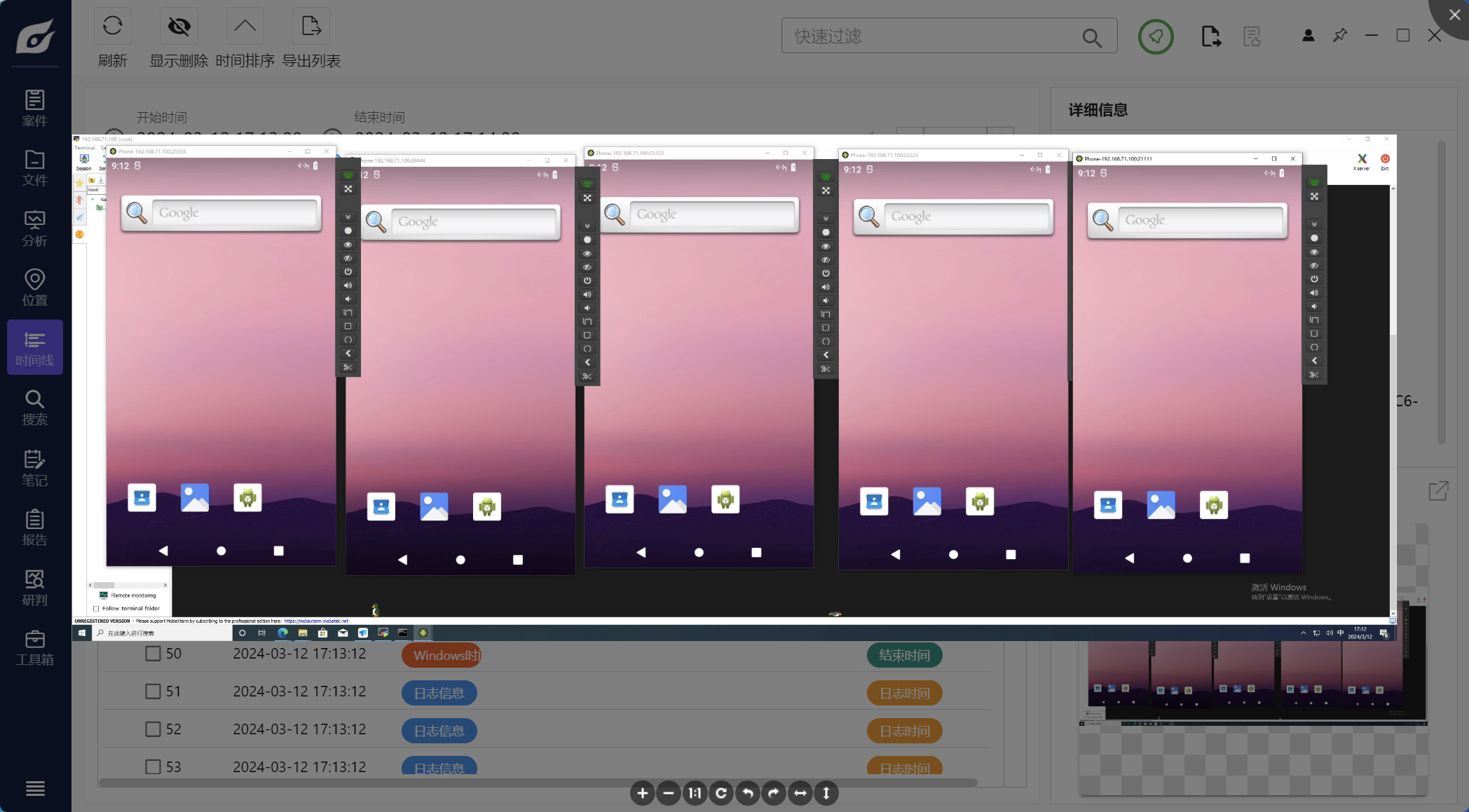

5. 在2024-03-12 17:13左右,嫌疑人计算机最少连接了多少台安卓虚拟机?

5

- 时间线直接搜

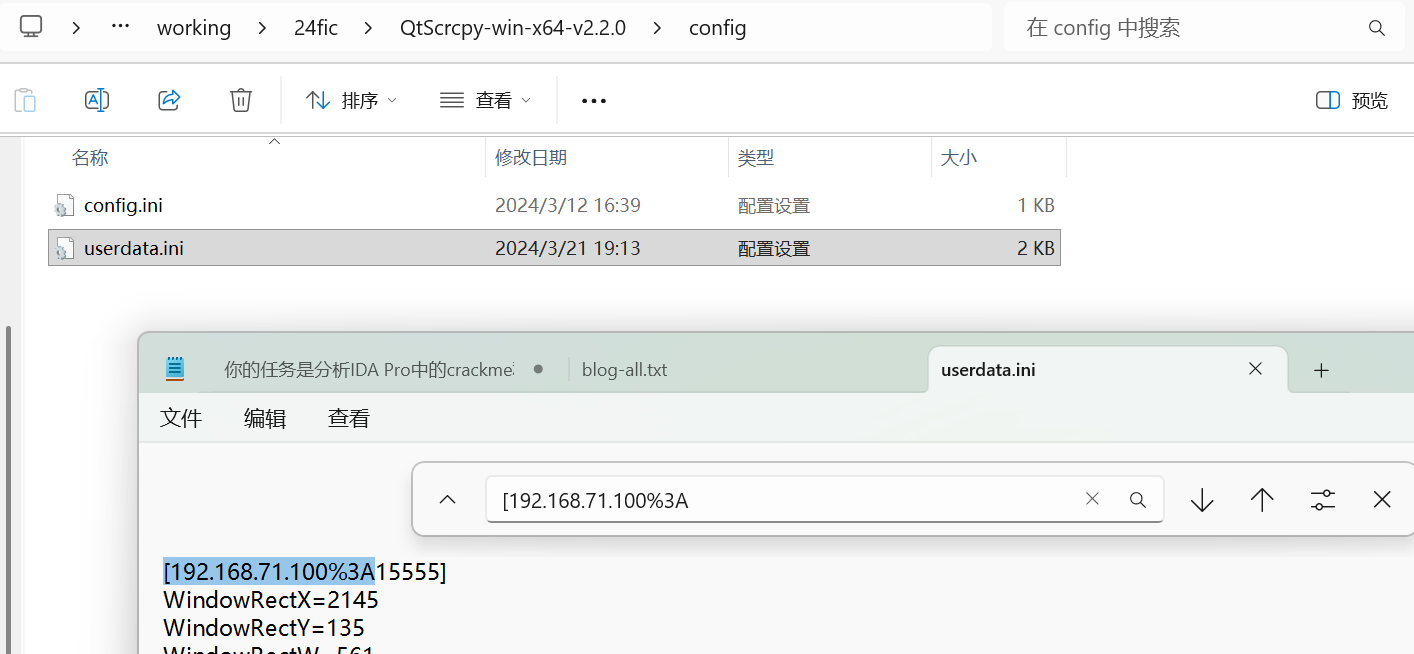

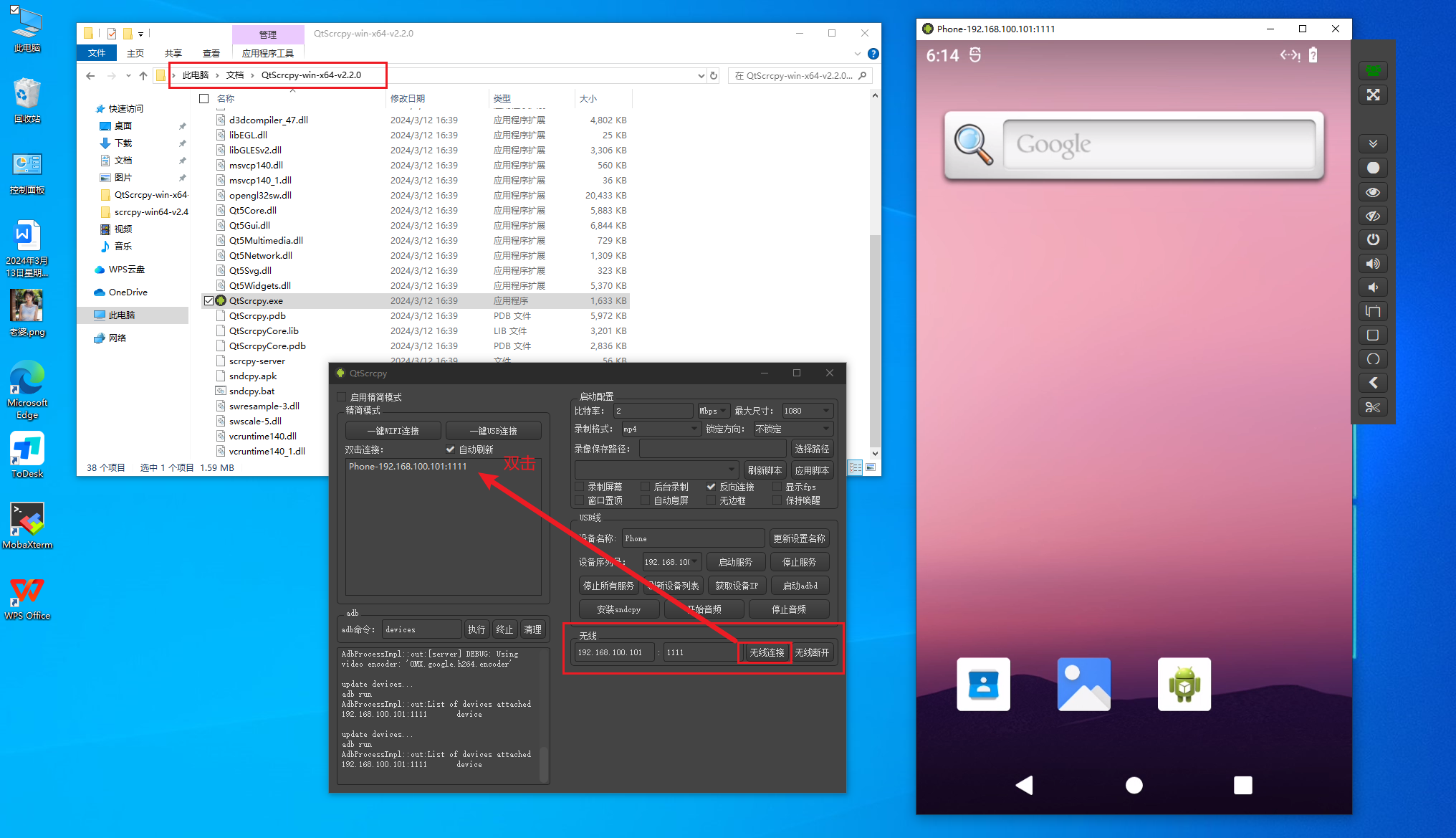

6. 软件"QtScrcpy"的配置文件显示,嫌疑人配置了多少台安卓虚拟机(以连接端口计数)?

15

- everything搜,config找配置文件,%3A是:的url编码

7. 嫌疑人桌面文件"老婆.png"的SHA256哈希值为?

02139bf305630ceffadd6926c202bae655c79d25a64f5c7a1c62bc4c91c9ccf1

- 直接搜右键计算

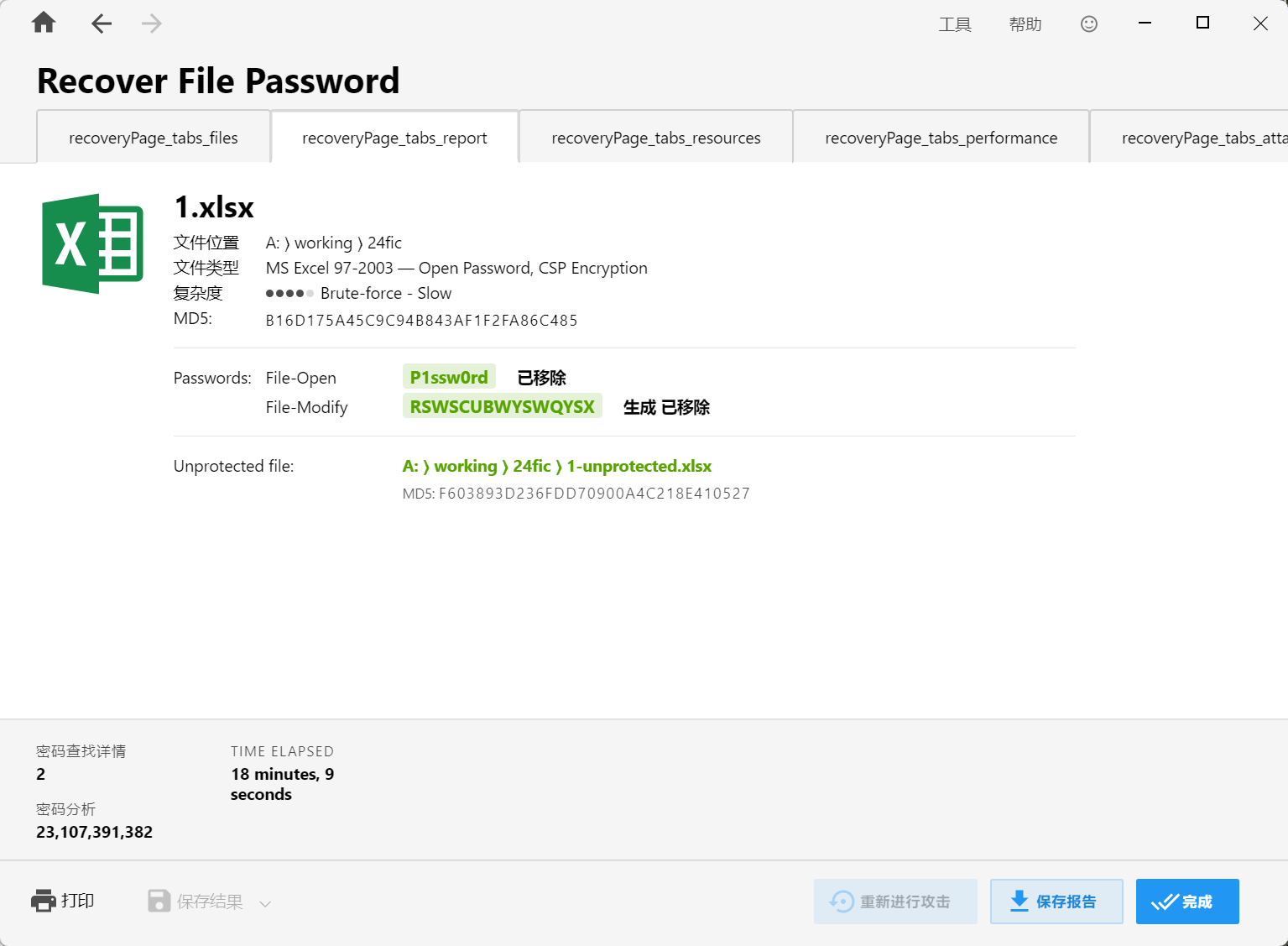

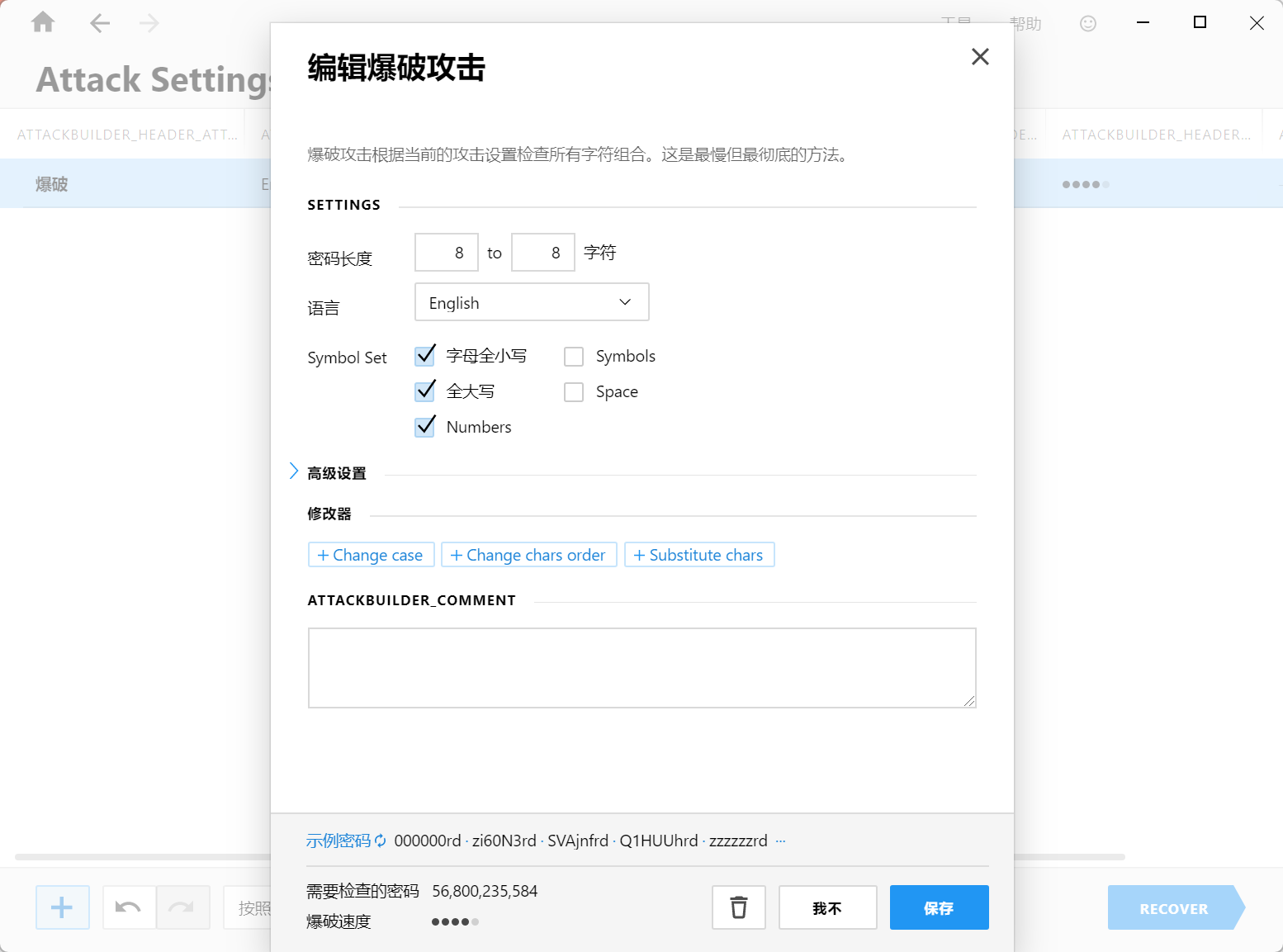

8. 嫌疑人把xls文件藏入老婆.png中,该xls的密码为?

P1ssw0rd

- 第二题:八位大小写字母加数字 最后两位 -> ******rd

9. 嫌疑人桌面"2024年3月13日星期三 日报.docx"文档密码为?

P1ssw1rd

- 第二题:只修改了数字部分

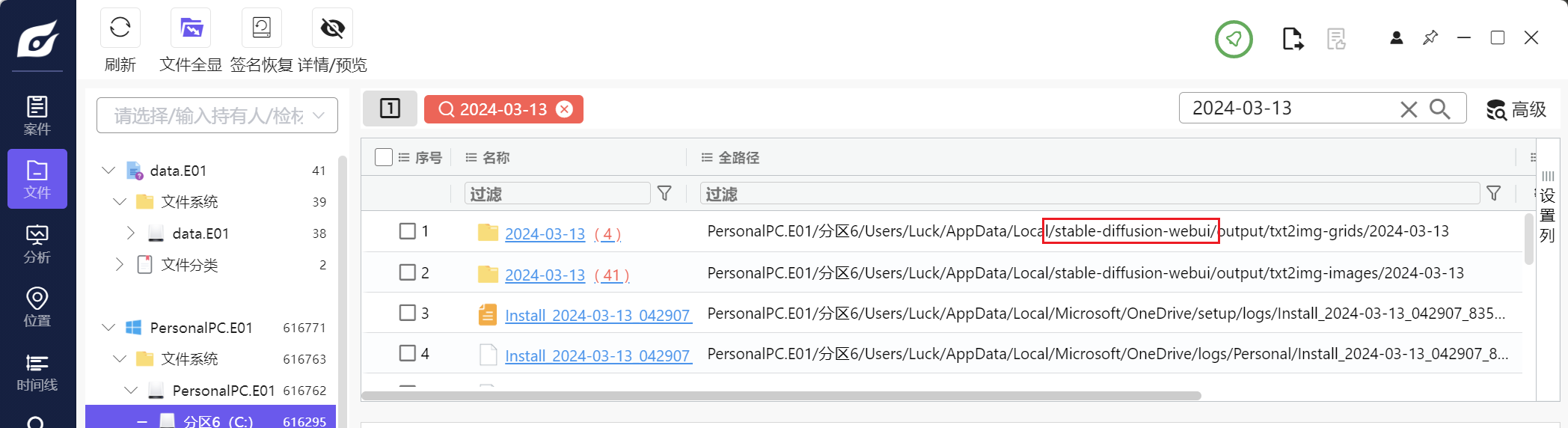

10. 嫌疑人使用的AI软件名称为?

stable-diffusion-webui

- 或者第九题中 word 图片左上角标题再搜索

11. 嫌疑人使用的AI软件监听端口为?

7860

- 这个没想到,所以不仅要注意历史记录,还要电脑、浏览器什么的历史都注意!!!

12. AI软件安装目录下的"2024-03-13"目录,其中由AI生成的图片有多少张?

41

- 见第十题图

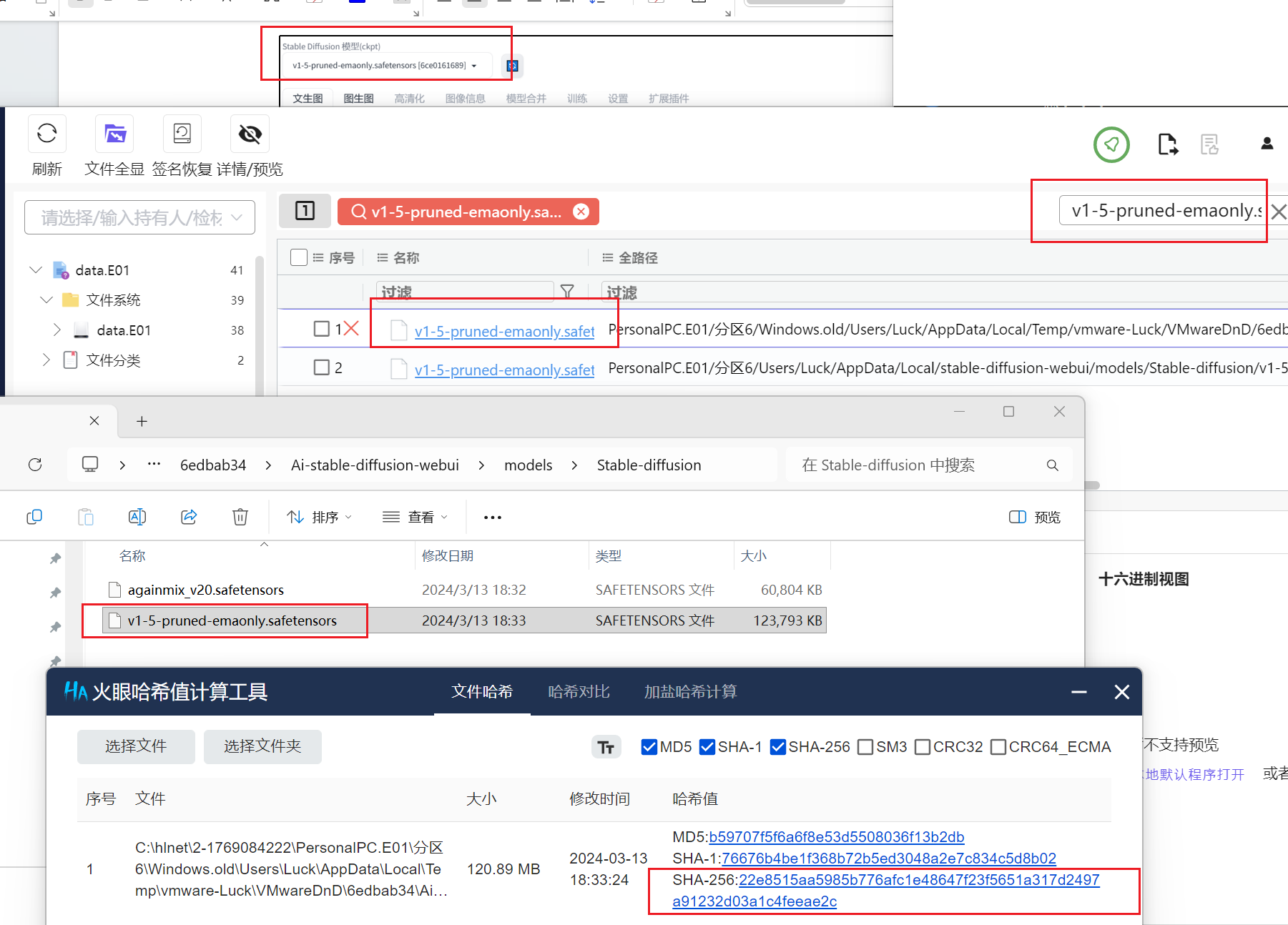

13. 嫌疑人使用AI软件生成燃烧的汽车图片使用的模型SHA256哈希值为?

22e8515aa5985b776afc1e48647sf23f5651a317d2497a91232d03a1c4feeae2c

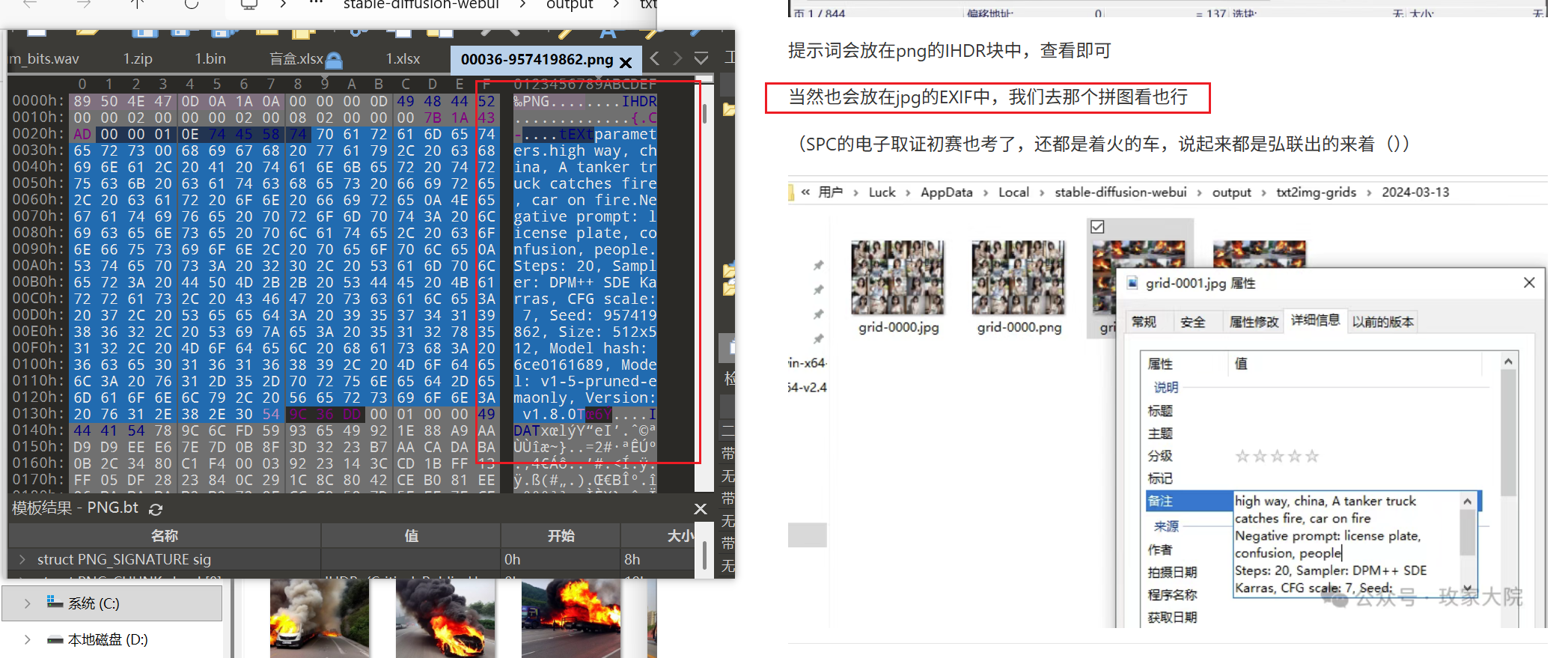

14. 嫌疑人使用AI软件生成燃烧的汽车图片(00036-957419862.png)使用的正向提示词,包含哪些?

ABD

- 遇到好多次了直接看十六进制

- 不过jpg这个不知道,要记下

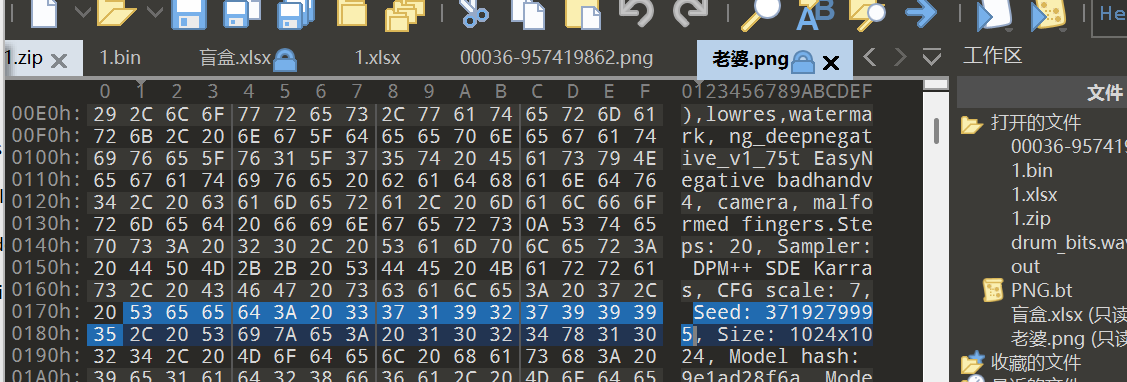

15. 嫌疑人桌面文件"老婆.png"的图像生成种子是?

3719279995

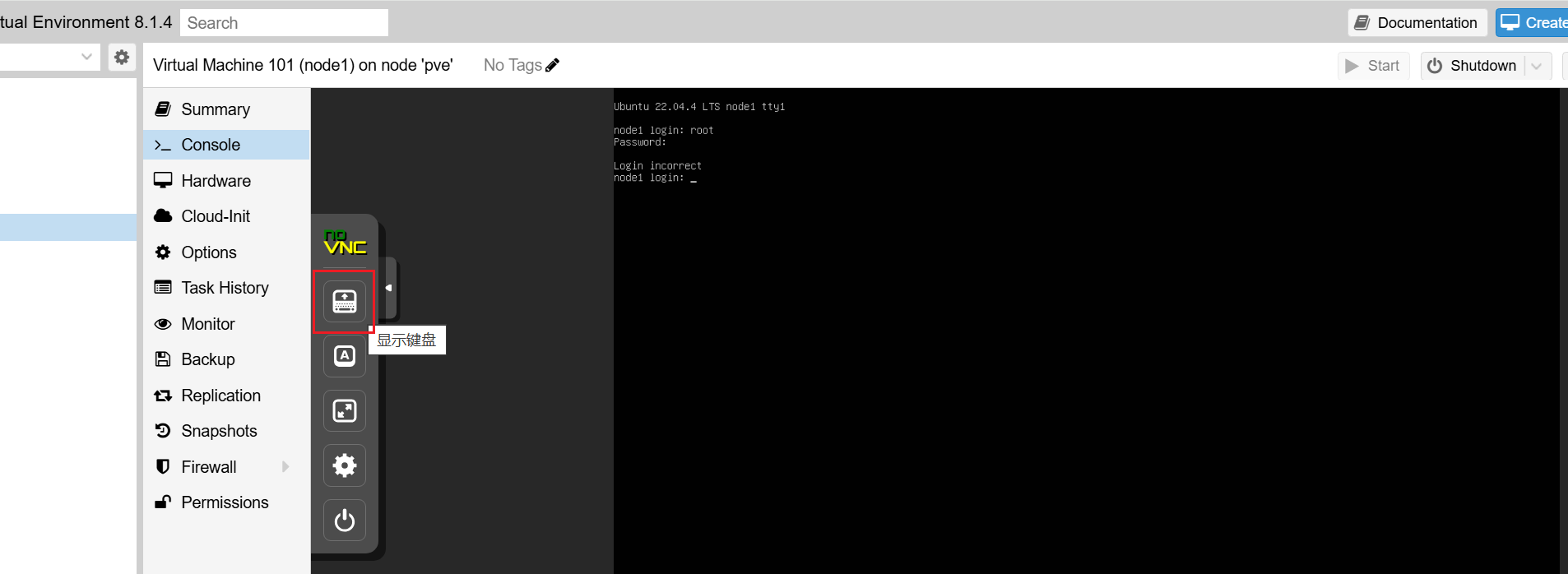

PVE虚拟化平台部分

请重构虚拟化平台并回答下列问题

(ai)PVE 是 Proxmox Virtual Environment 的缩写,是一个开源的服务器虚拟化管理平台。

(sq)这边需要把两个文件sys.E01和data.E01放在一起仿真

(先系统盘再数据盘才可以,火眼分析选择多镜像一起分析)

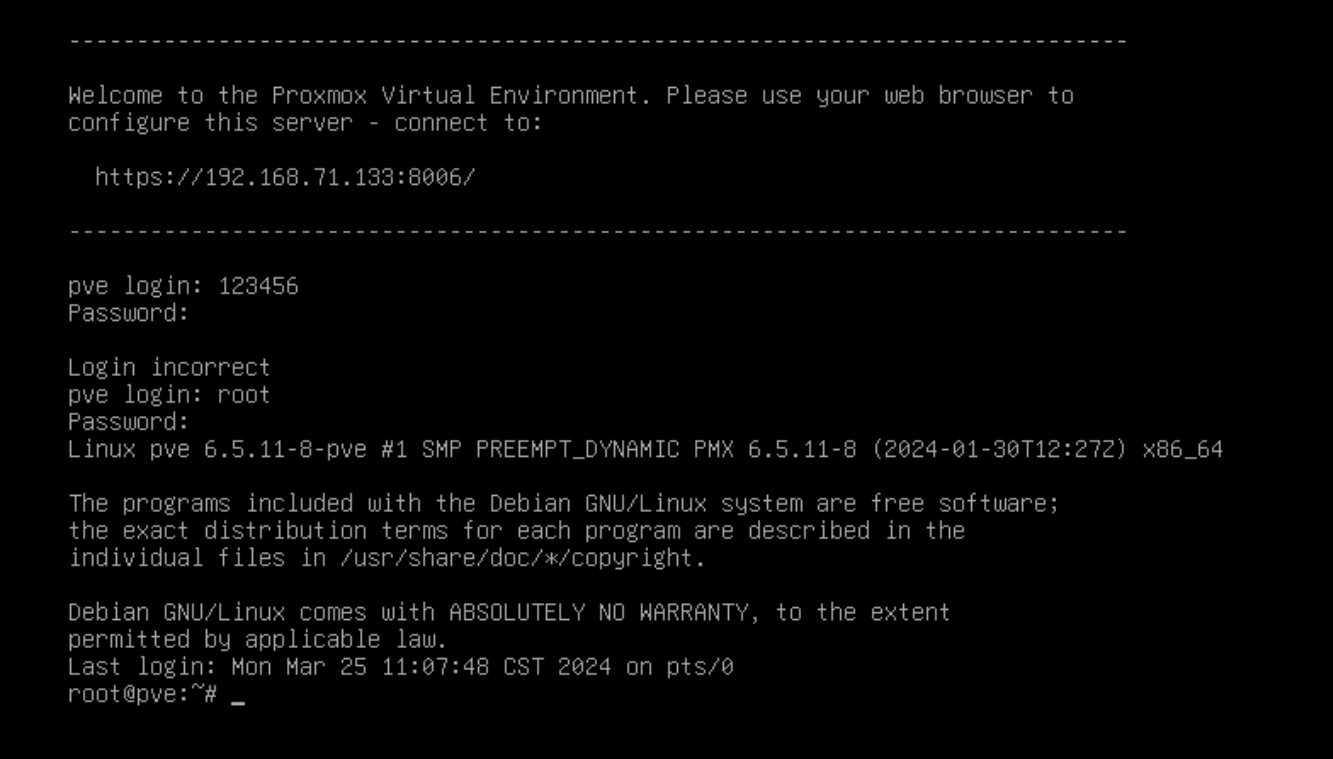

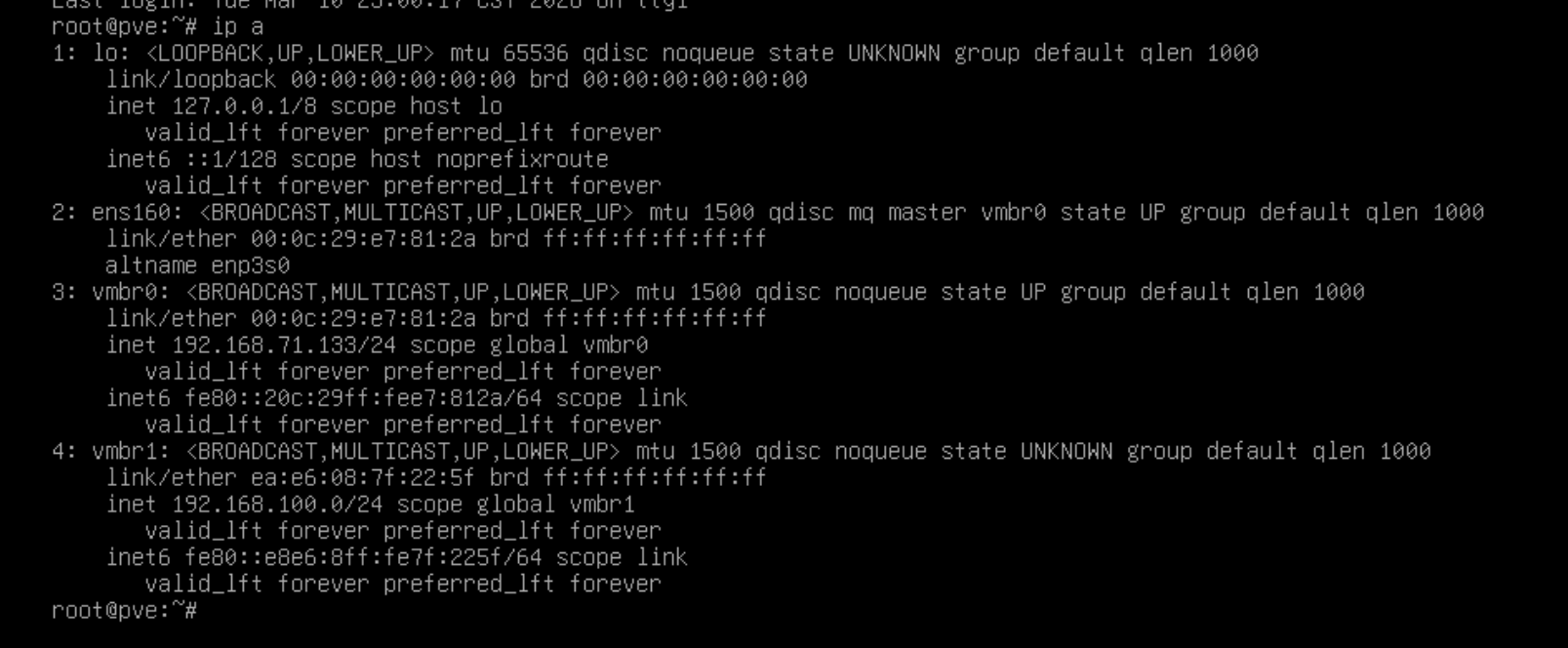

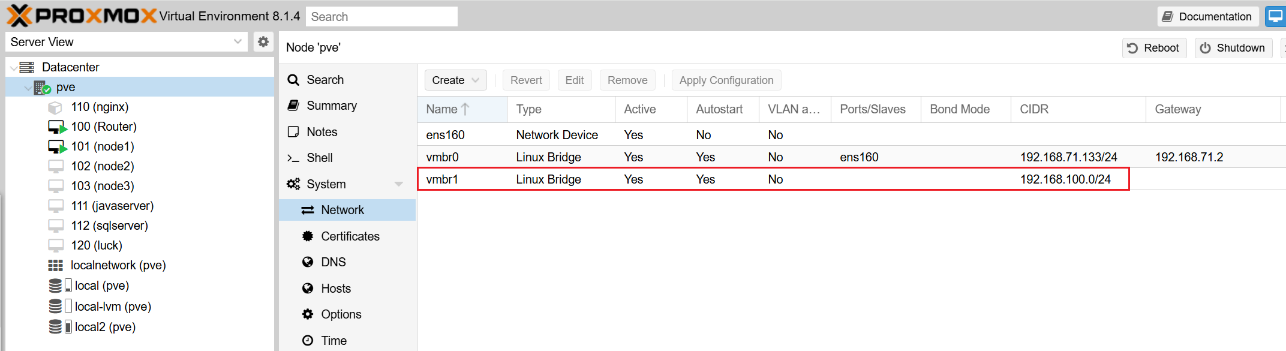

- 所以可以知道PVE虚拟化平台的web管理地址在192.168.71.133

- 要先配置网卡 ip 和 dhcp,使用 nat 网卡,第一次访问管理地址失败,莫名其妙重新仿真就成功了

- 同样 pve 账号登录

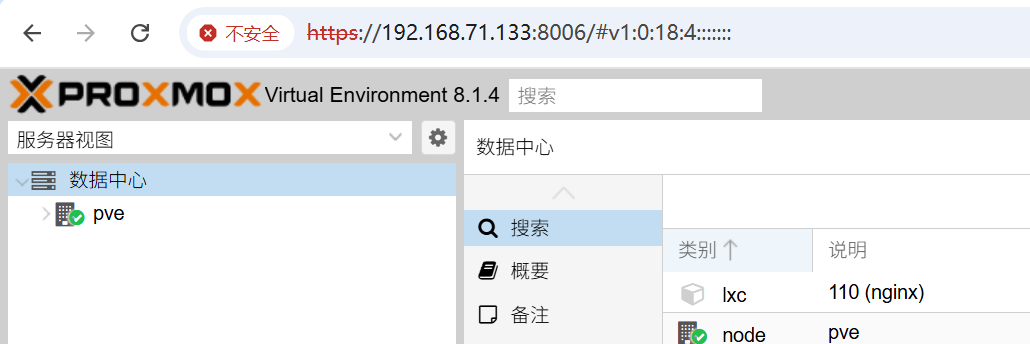

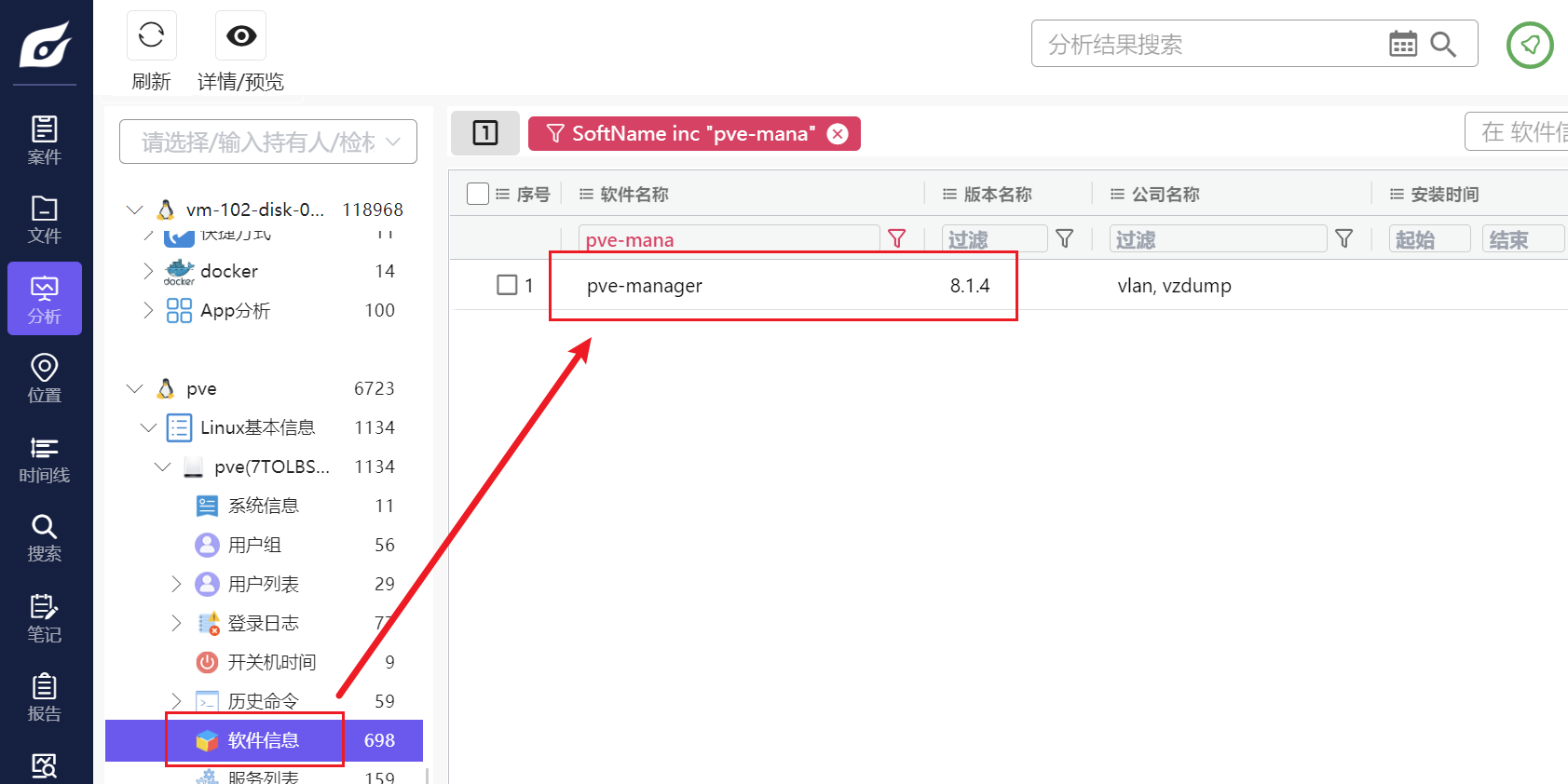

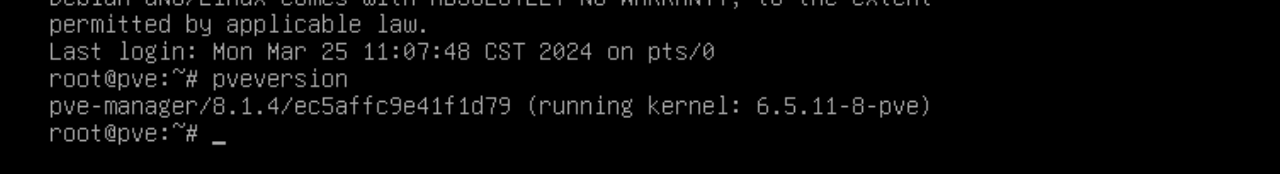

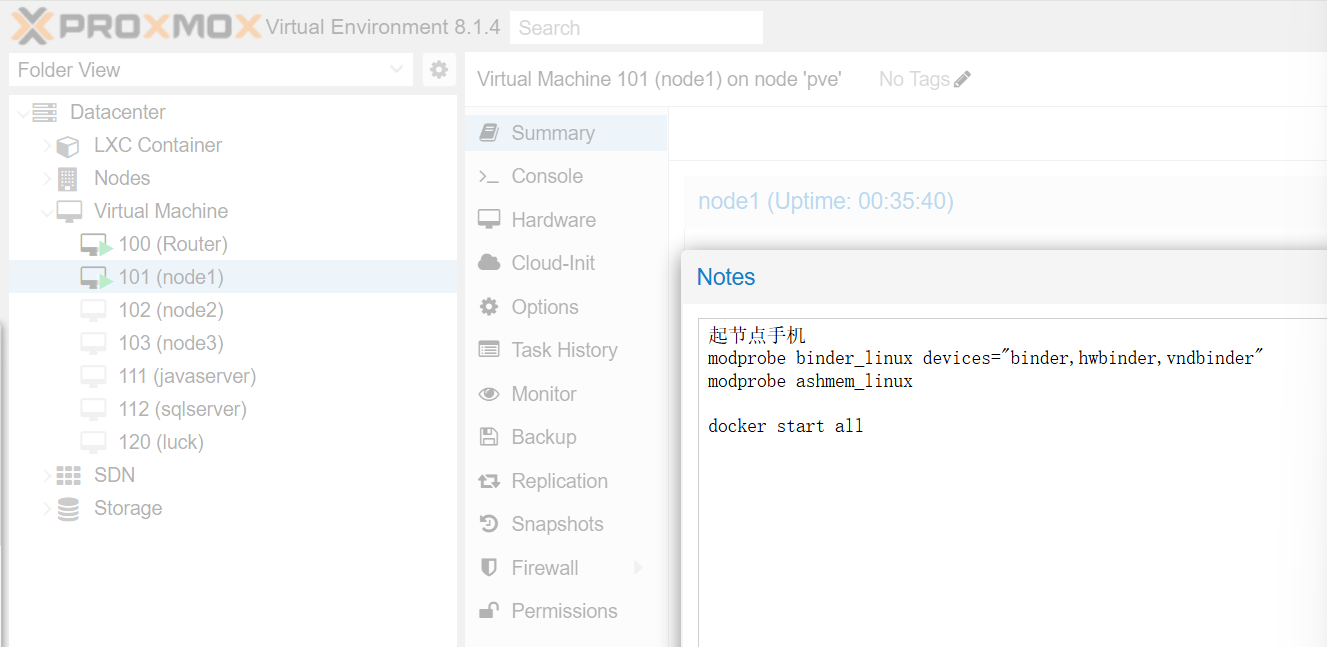

1. PVE 虚拟化平台版本号为?

8.1.4

- 管理地址登录后可以看到左上角:

- 或者火眼软件信息:

- 或者

pveversion查看:

2. PVE 虚拟化平台的 web 管理地址为?

192.168.71.133:8006

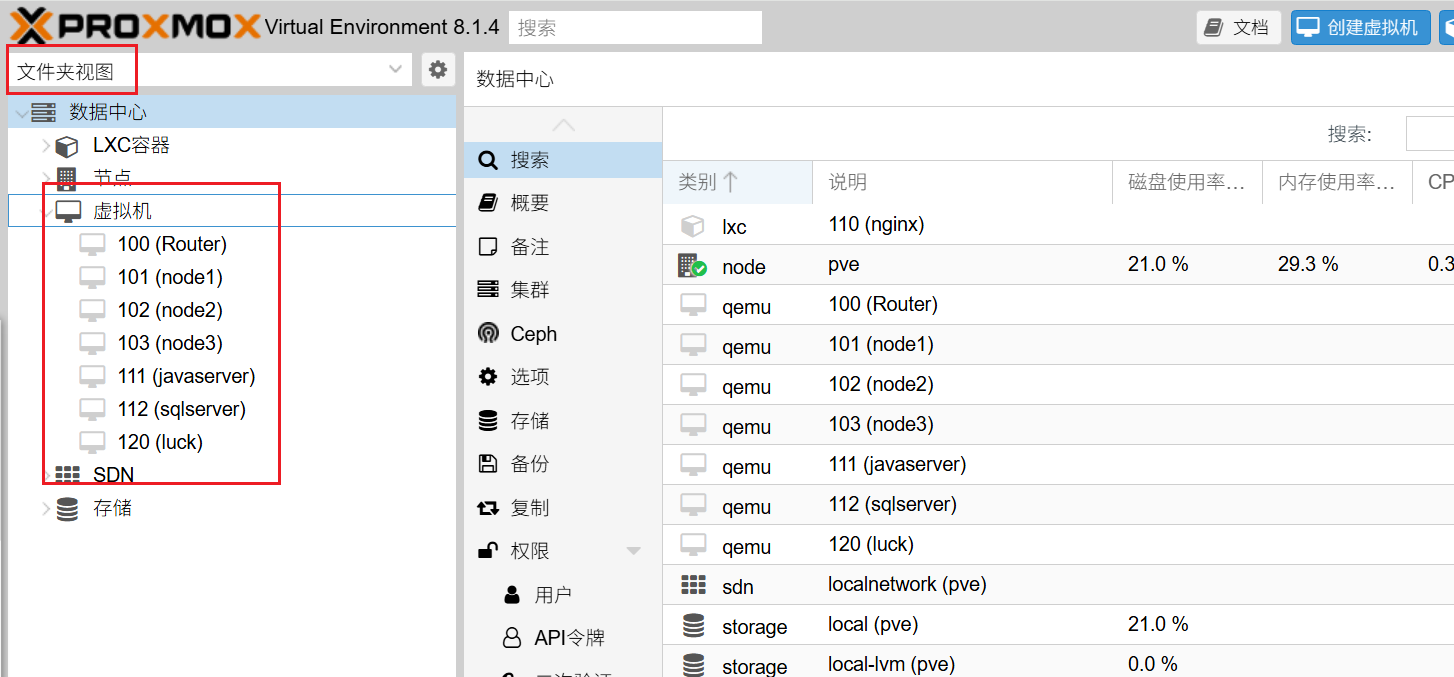

3. 在 PVE 虚拟化平台中,当前共有多少个虚拟机?

7

- 切换

文件夹视图可以看到虚拟机列表

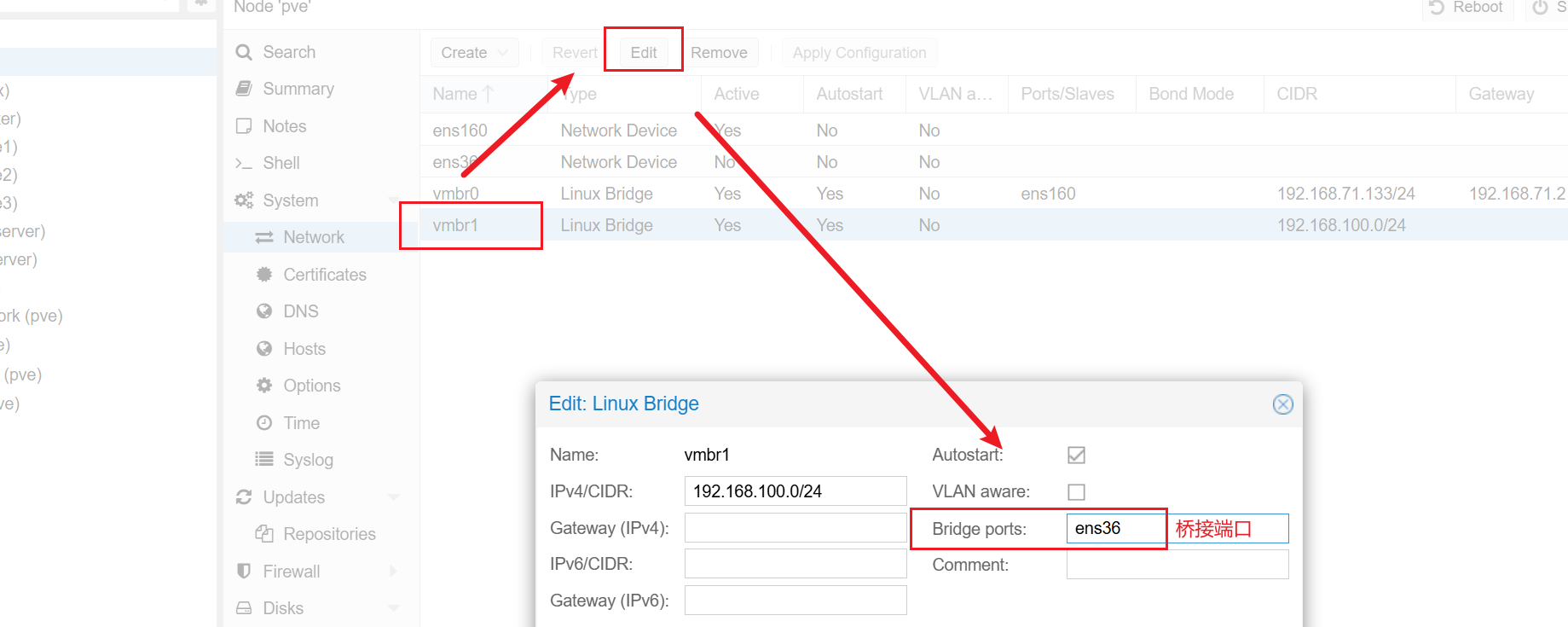

4. PVE 虚拟化平台的“vmbr1”网卡所使用的网段为?【答案格式:192.168.1.0/11】

192.168.100.0/24

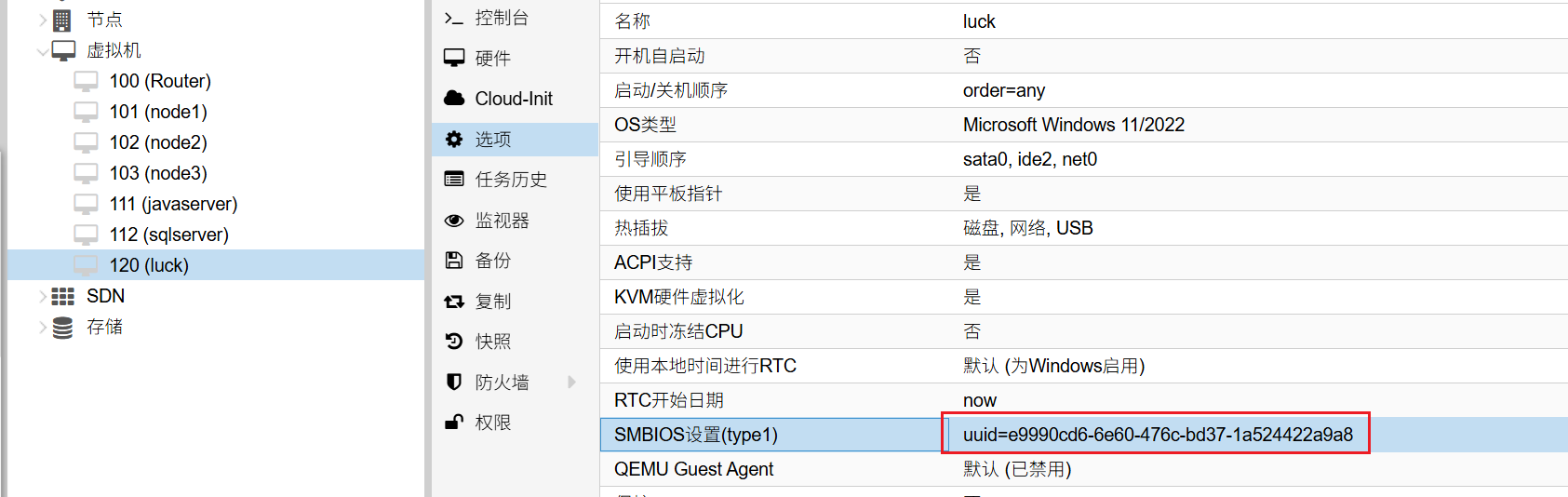

5. PVE 虚拟化平台的“120(Luck)”虚拟机的 smbios uuid 为?

e9990cd6-6e60-476c-bd37-1a524422a9a8

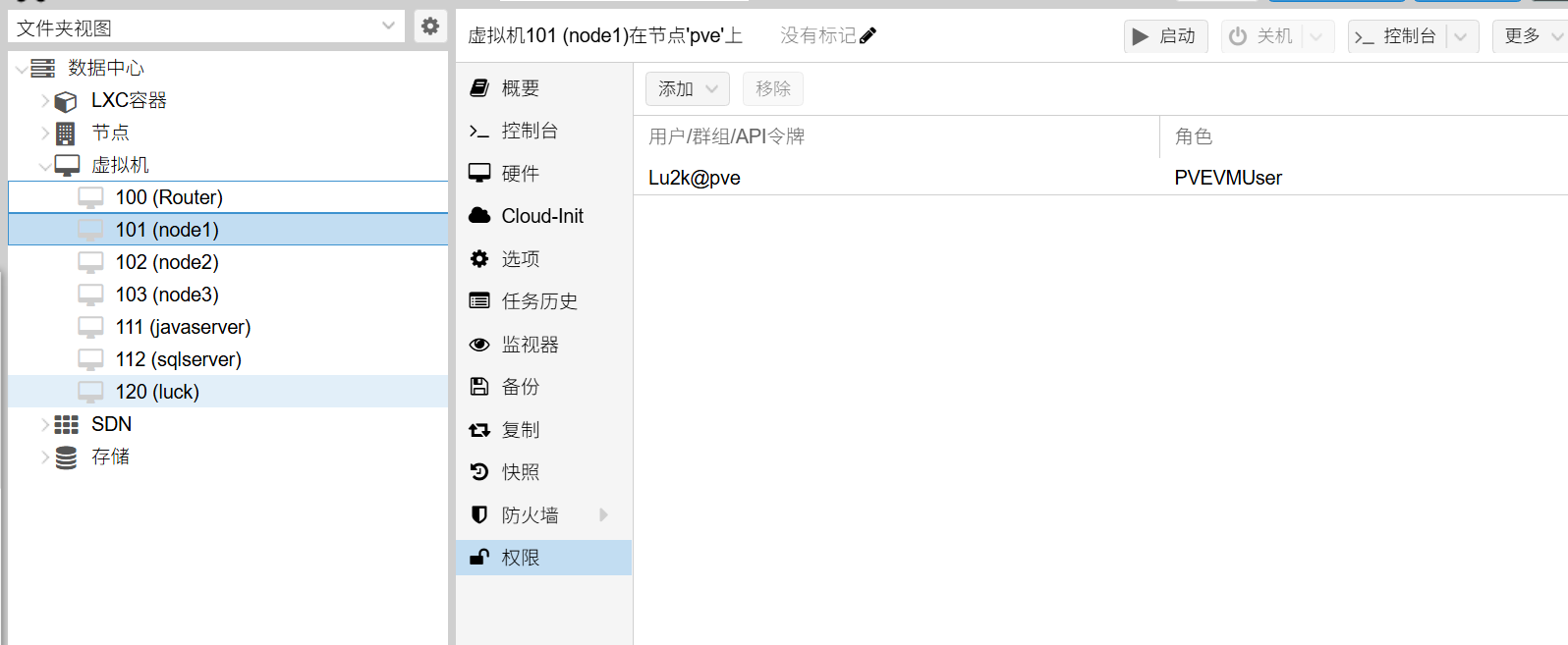

6. 在 PVE 虚拟化平台中,用户“Lu2k”被授予了多少个虚拟机的使用权限?

4

- 一个一个看过去

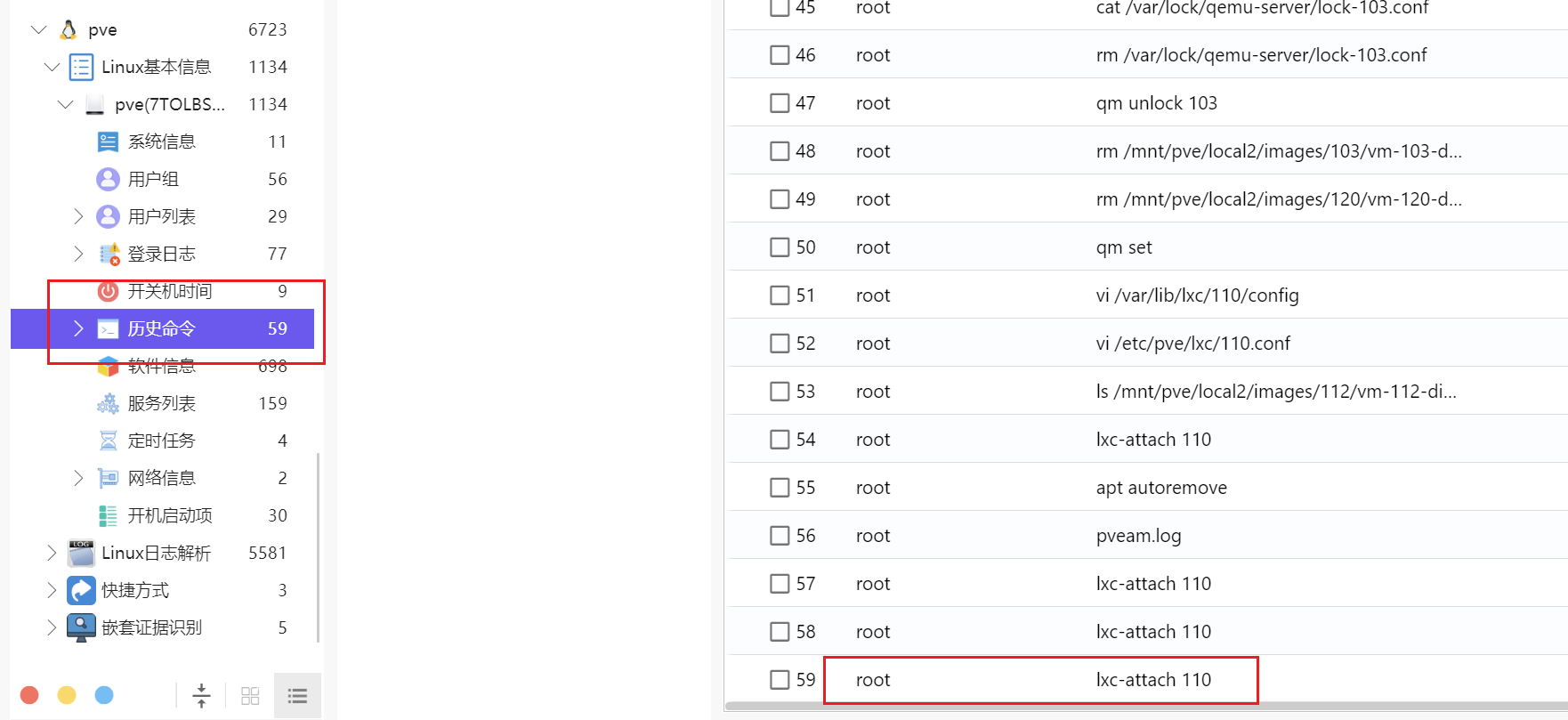

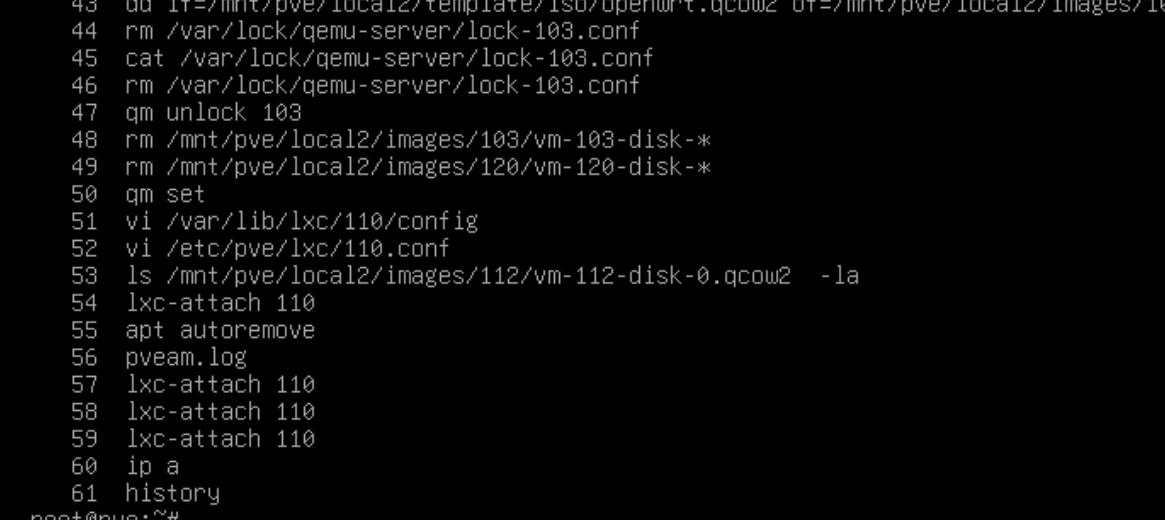

7. 在 PVE 虚拟化平台中,shell 历史命令中最后一条命令为?

lxc-attach 110

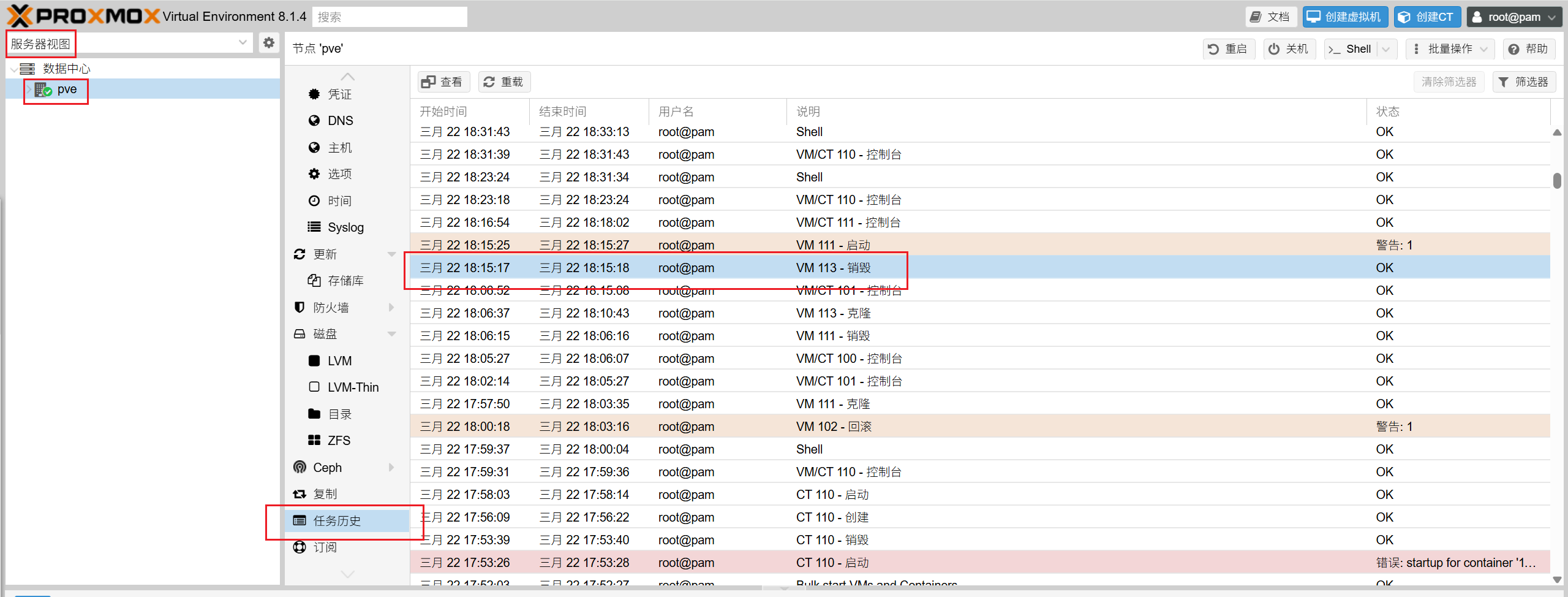

8. 请分析嫌疑人最近一次销毁虚拟机的时间为?

A.2024-03-13 10:34:20

B.2024-03-22 18:06:15

C.2024-03-22 18:15:17

D.2024-03-22 18:20:55

9. PVE 虚拟化平台的 openEuler 系统镜像下载的开始时间为?

A.2024-03-12 12:03:12

B.2024-03-12 12:04:19

C.2024-03-12 12:10:09

D.2024-03-12 12:11:02

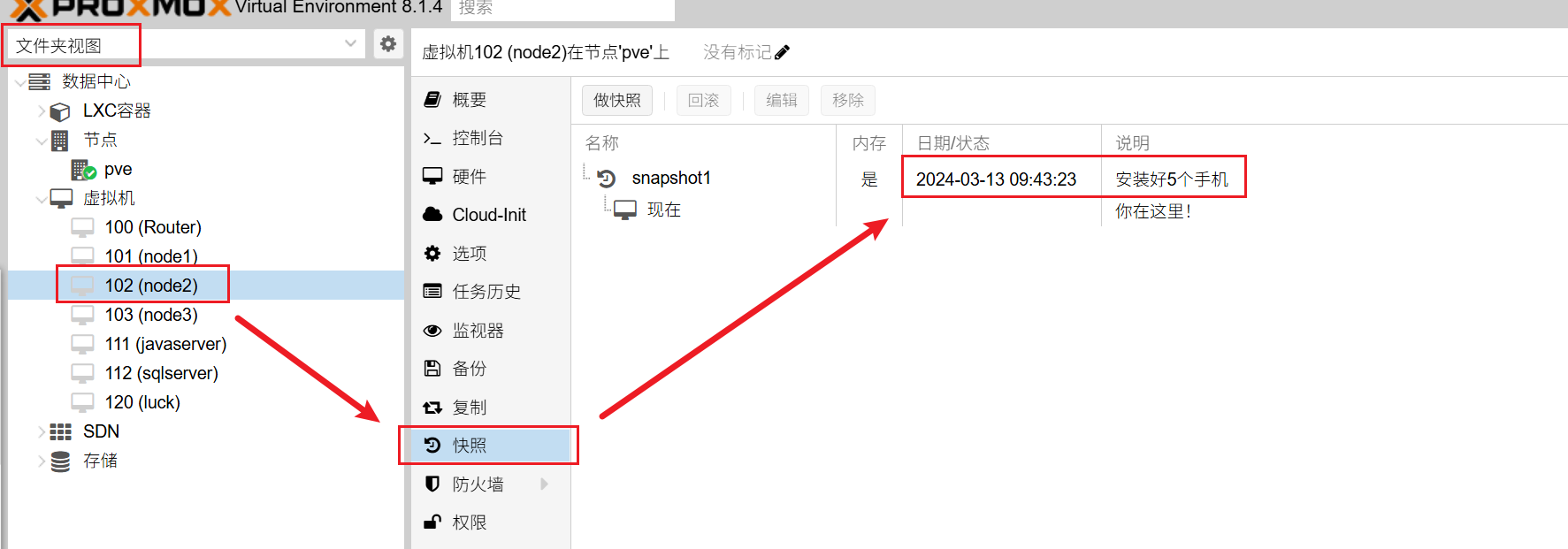

10. 根据嫌犯供述,可通过快照启动 PVE 虚拟化平台中的云手机。请根据该条线索找到对应虚拟机,其快照的时间为?

A.2024-03-12 11:02:32

B.2024-03-12 11:24:11

C.2024-03-13 10:34:20

D.2024-03-13 9:43:23

软路由部分

(sq)什么是软路由?

- 简单来说,就是利用PC硬件和路由软件实现的路由器方案

- 而 MobaXterms 可以拿来管理软路由

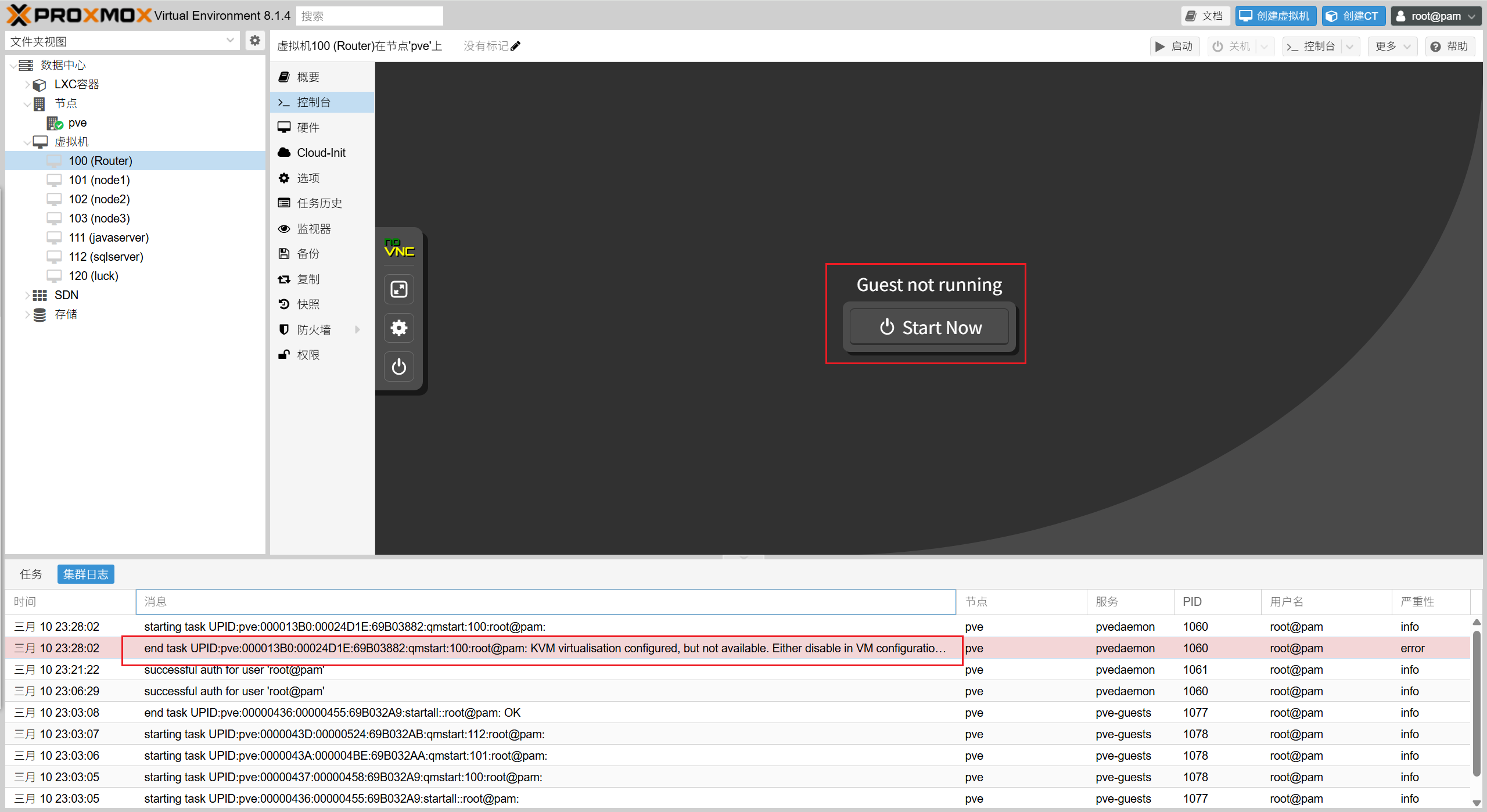

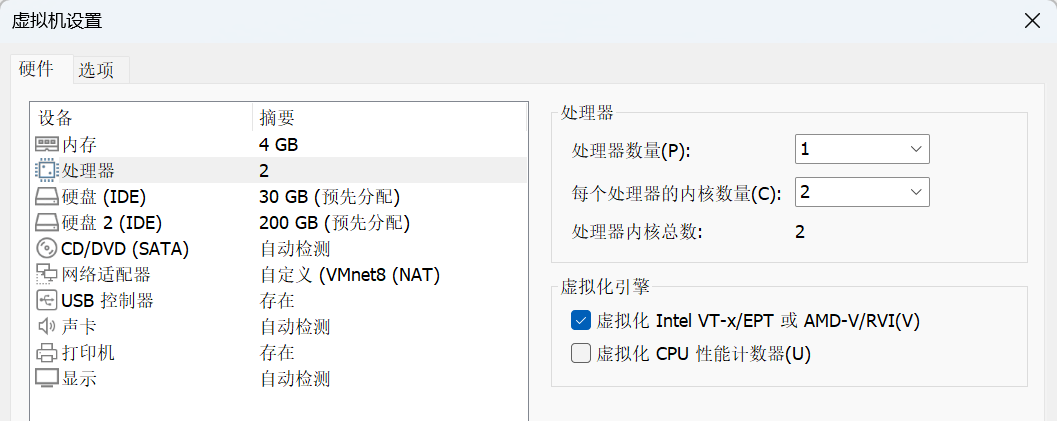

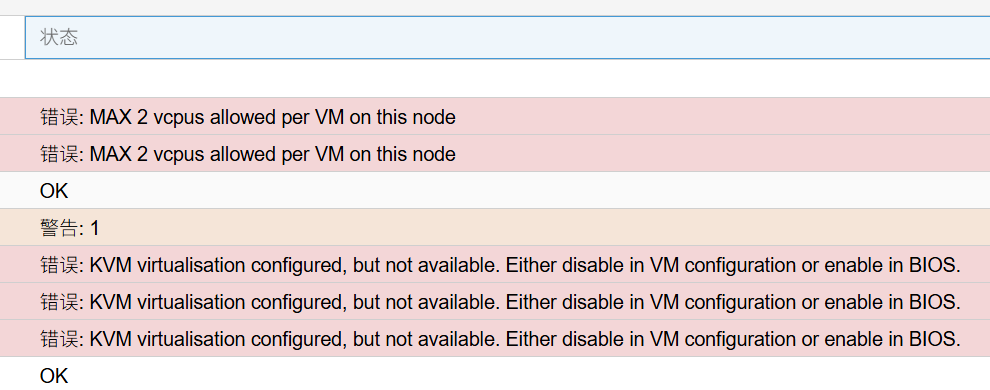

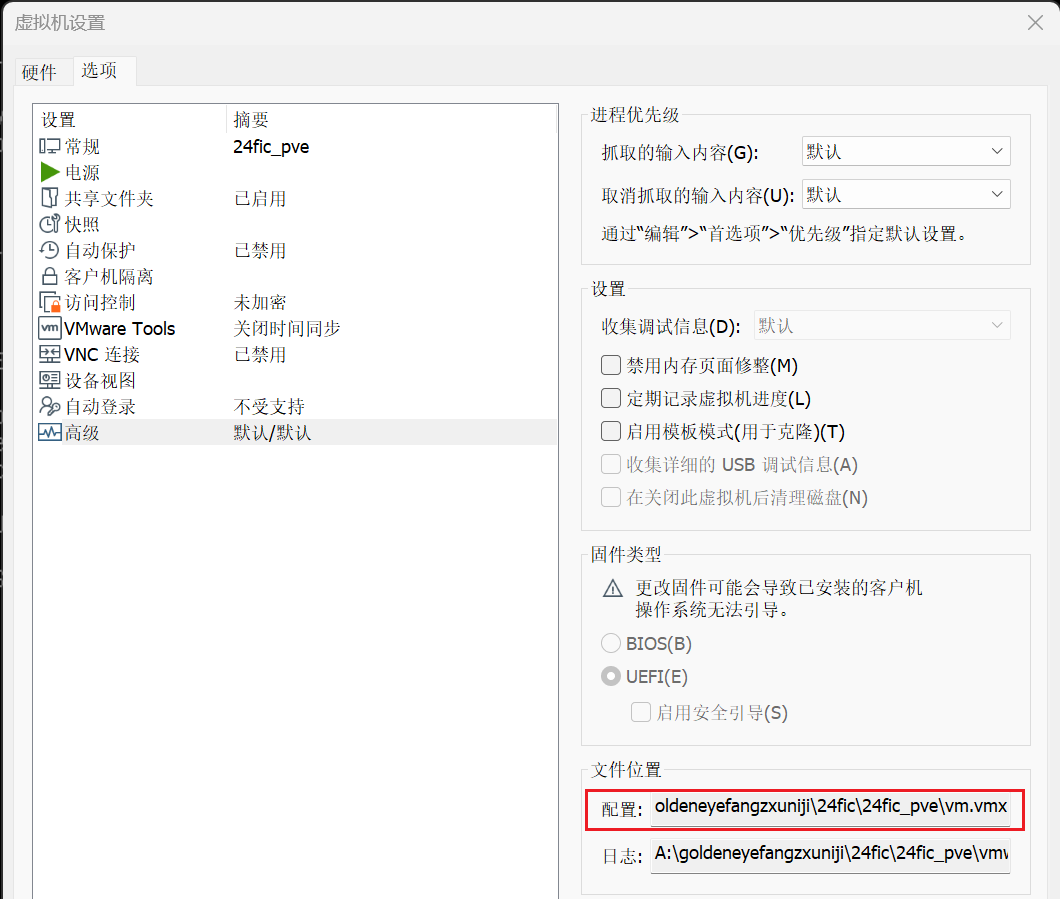

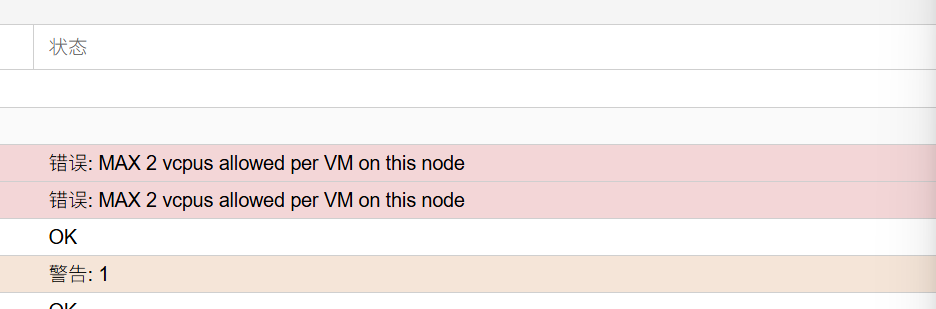

- 和学长一样的报错(但是学长这个方法不会让 vm 无法启动吗关闭 hyper-v)

- 我的好像电脑问题不大一样,图形化界面没有 hyper-v 选项但后台在运行

# 查看当前启动配置 |

- 成功但是

- 找配置文件:

- pve 虚拟机关机后尾部添加:

vhv.enable = "TRUE" |

- 注意变量名是否多次定义!!!

- 还有报错(服了)

- 哦不是报错

(ai)

错误: MAX 2 vcpus allowed per VM on this node含义:PVE 限制了每个虚拟机最多只能用 2 个 vCPU,不是因为硬件问题,而是授权/配置限制

1. 软路由 root 用户的密码是?

OP2024fic

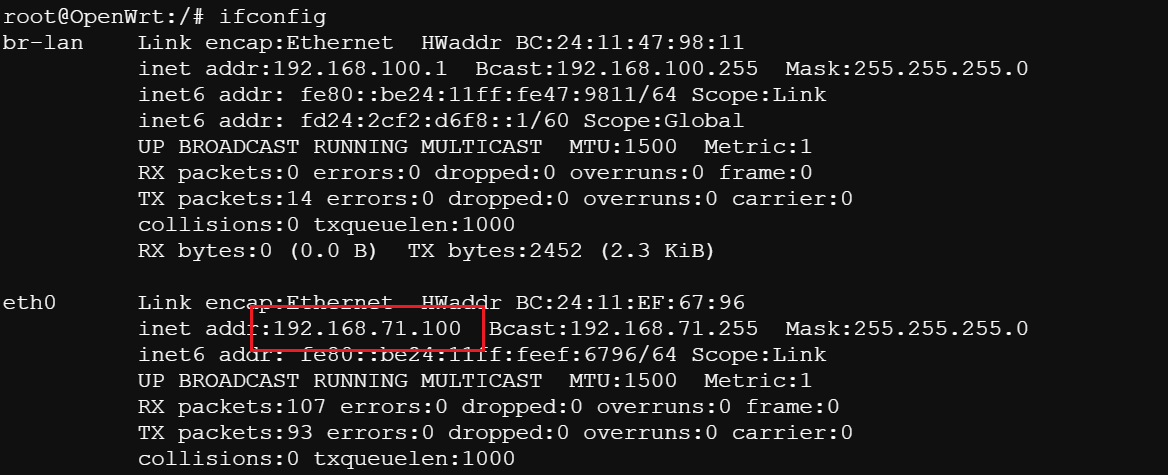

(sq)成功打开了PVE中的虚拟机,打开第一个Router就看到了OpenWrt的字样,这是一个著名的软路由软件

- 可恶 OpenWrt 的字样还是一次性的没截图(怪好玩的图案)

ifconfig之后发现ip为192.168.71.100,而这个在MobaXterm出现过,可是没有密码

注意到一开始分析的时候会跳出来这个问我们密码,但是当时不知道哇,所以当时跳过了

不过在做完计算机部分后我们明确了密码就写在备忘录里,就是这一个mobapass00,明确了就要重新让火眼分析一下了

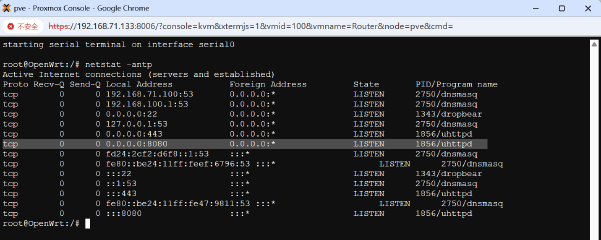

2. 软路由管理面板所用 http 协议监听的端口为?

8080

(ai)443 端口:标准 HTTPS 端口(加密)

8080 端口:常用 HTTP 备用端口(非加密)

- 登录8080端口,密码为 OP2024fic(上一题答案)

- 就是管理面板

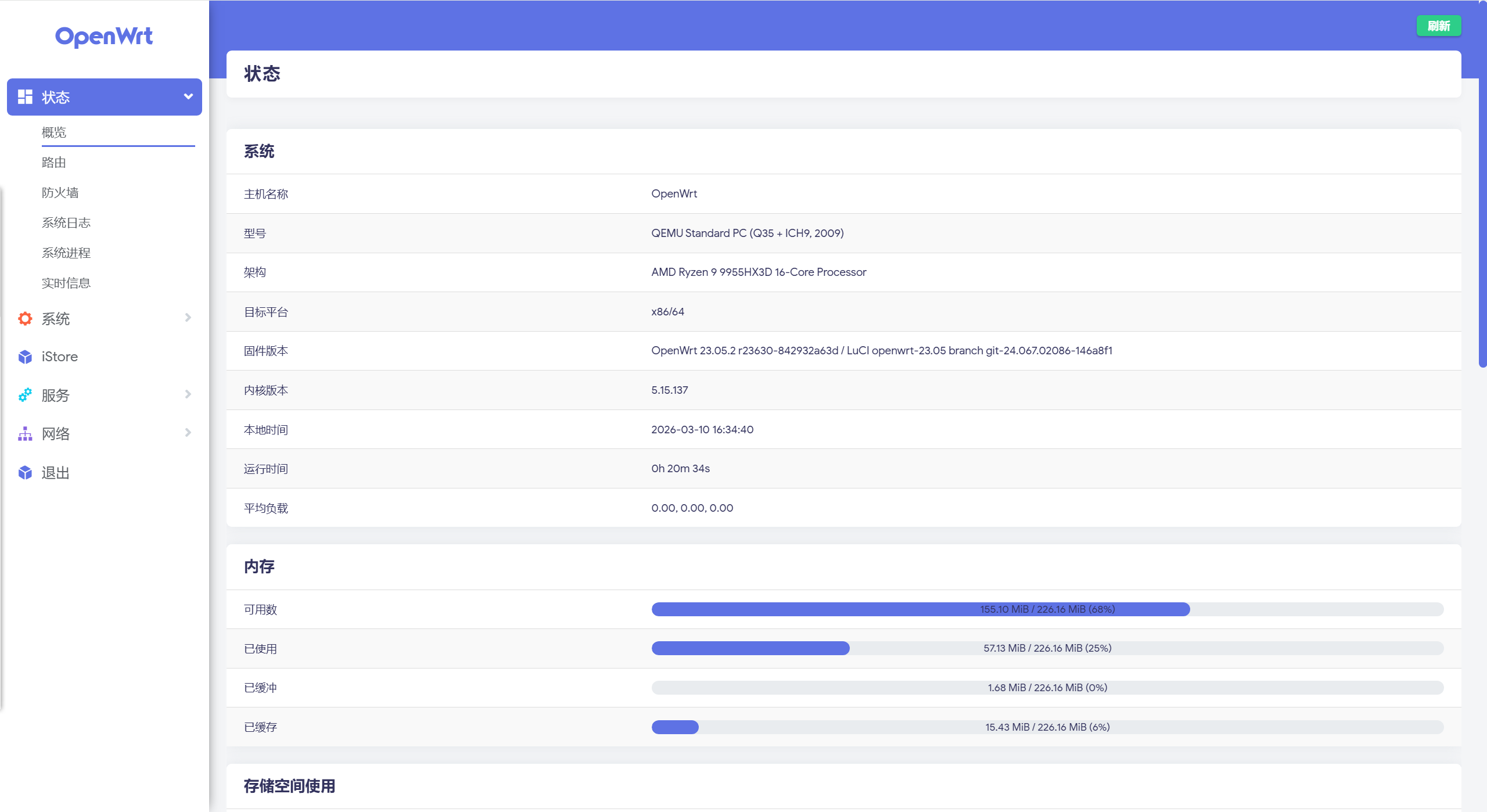

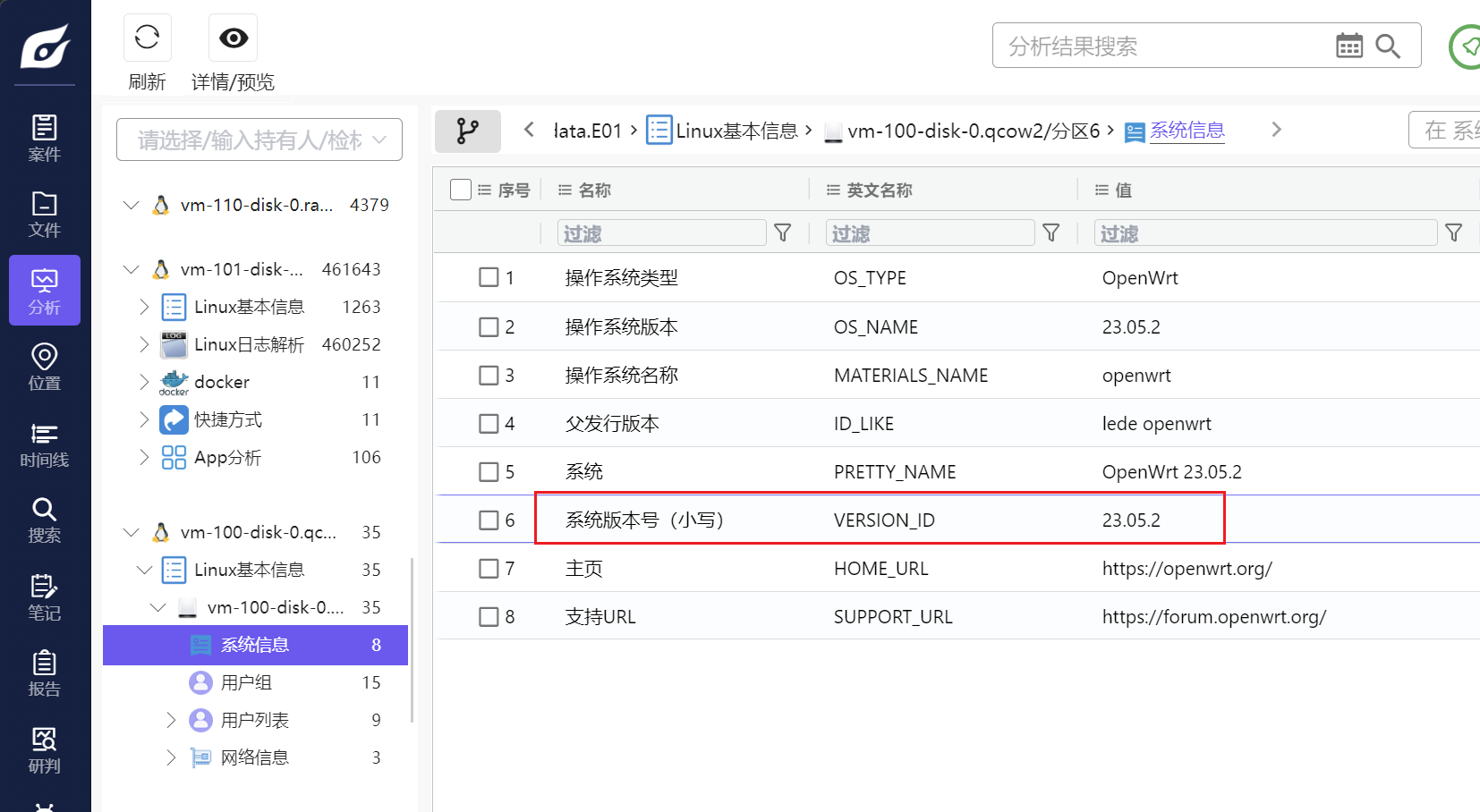

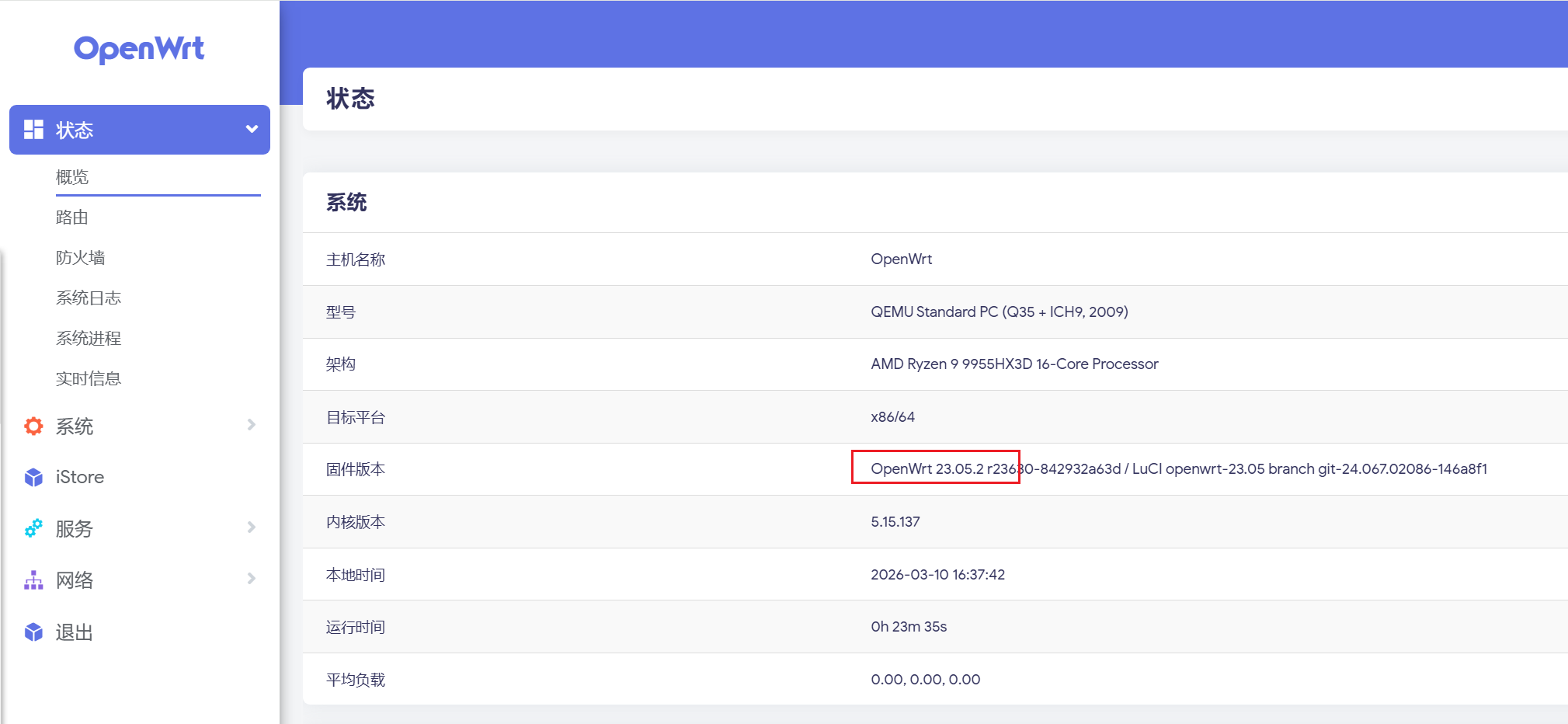

3. 软路由的系统版本号为?

23.05.2

4. 软路由的 WAN 口所配置的网关为?

192.168.71.2

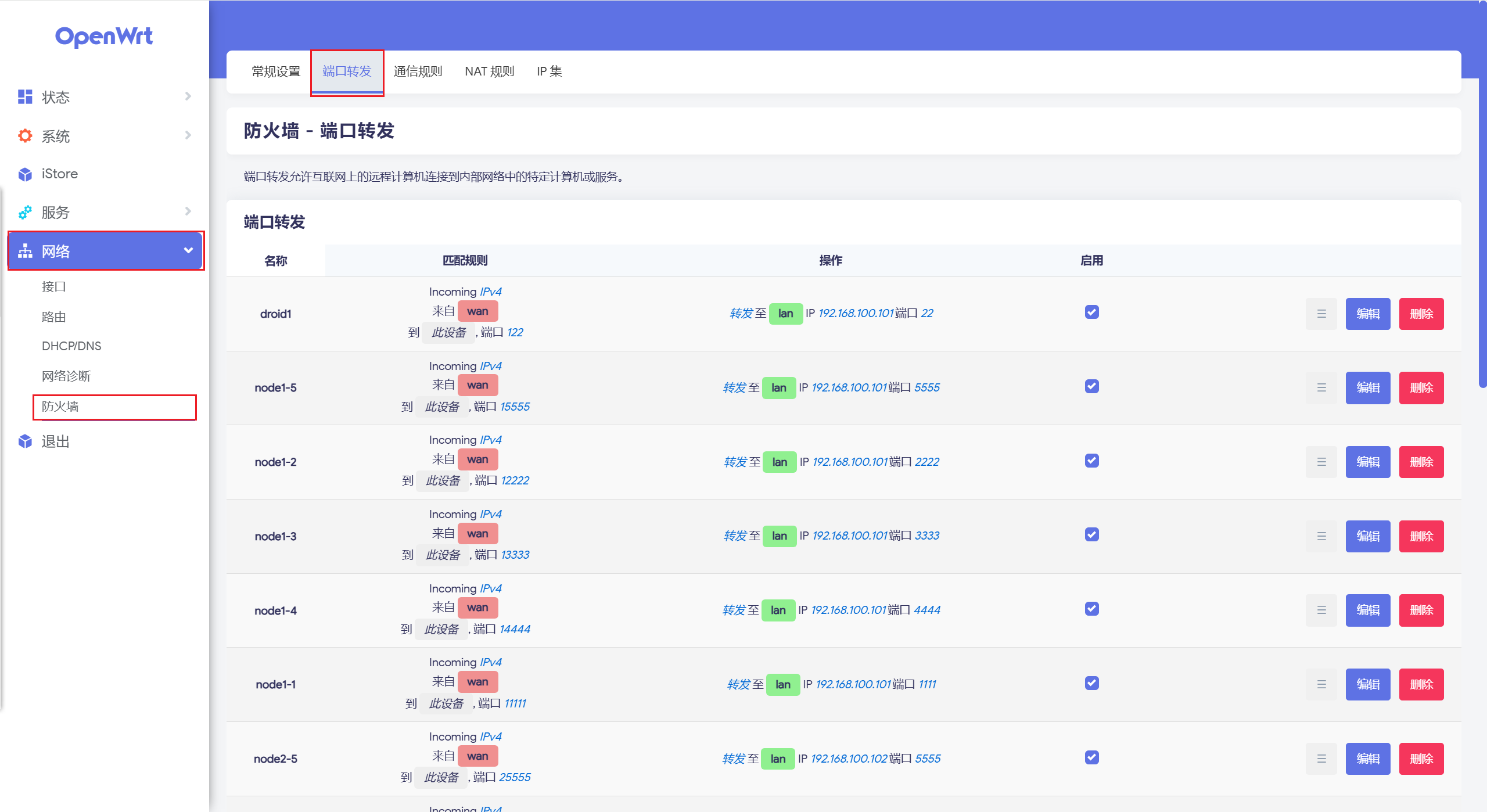

5. 软路由防火墙端口转发规则有多少条记录?

17

- 硬数,还好不多

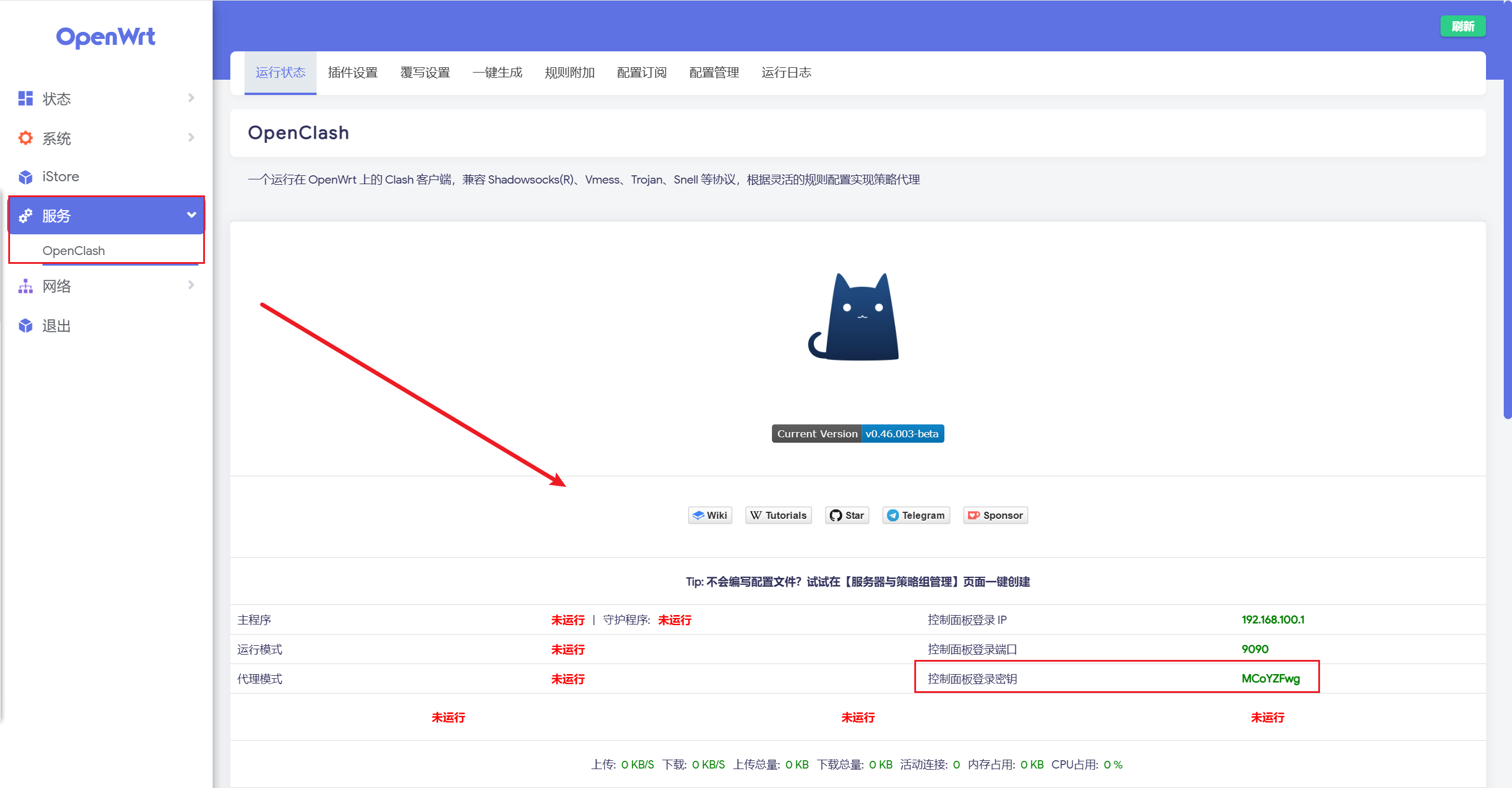

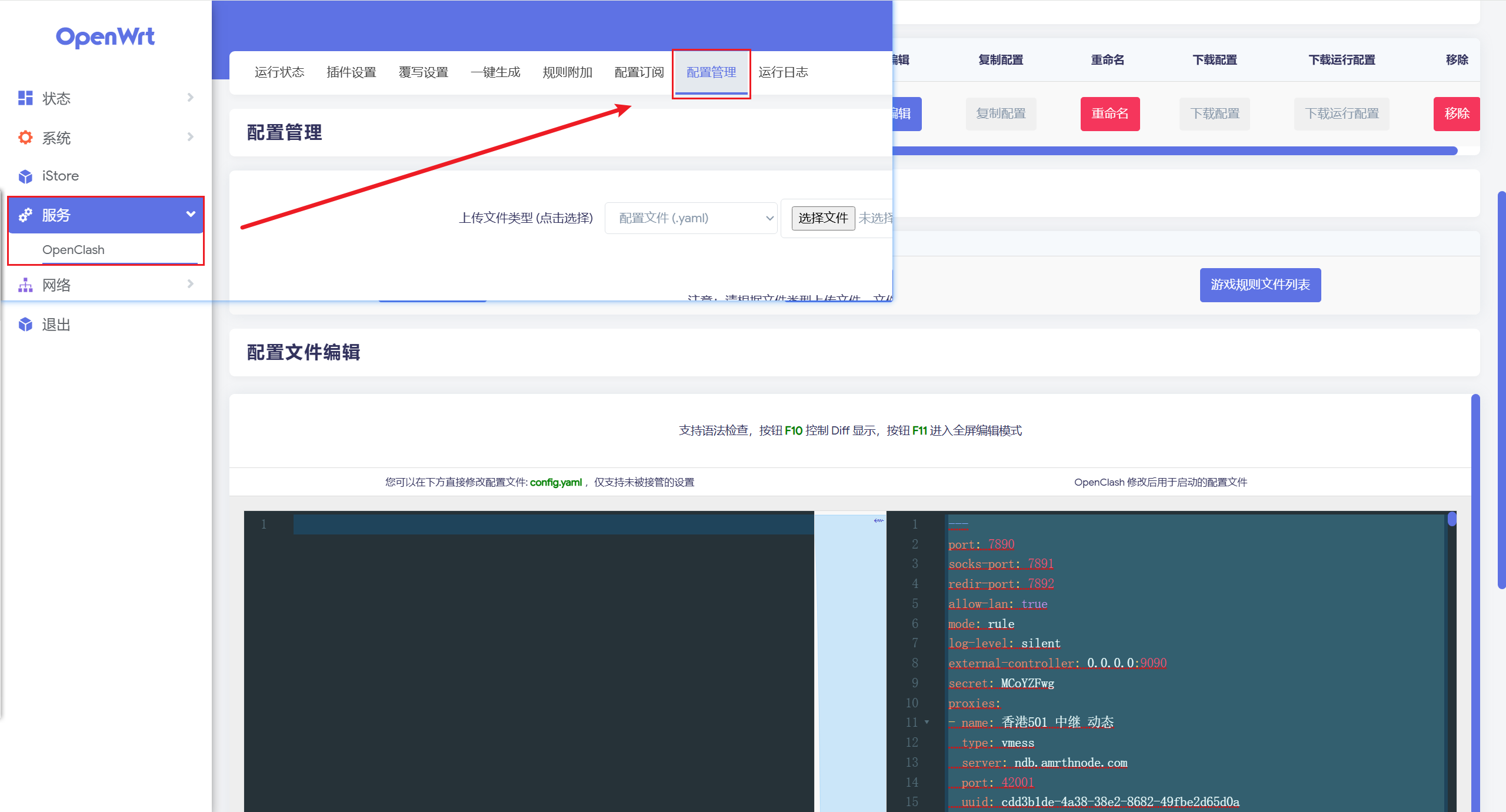

6. OpenClash 控制面板登录密钥为?

MCoYZFwg

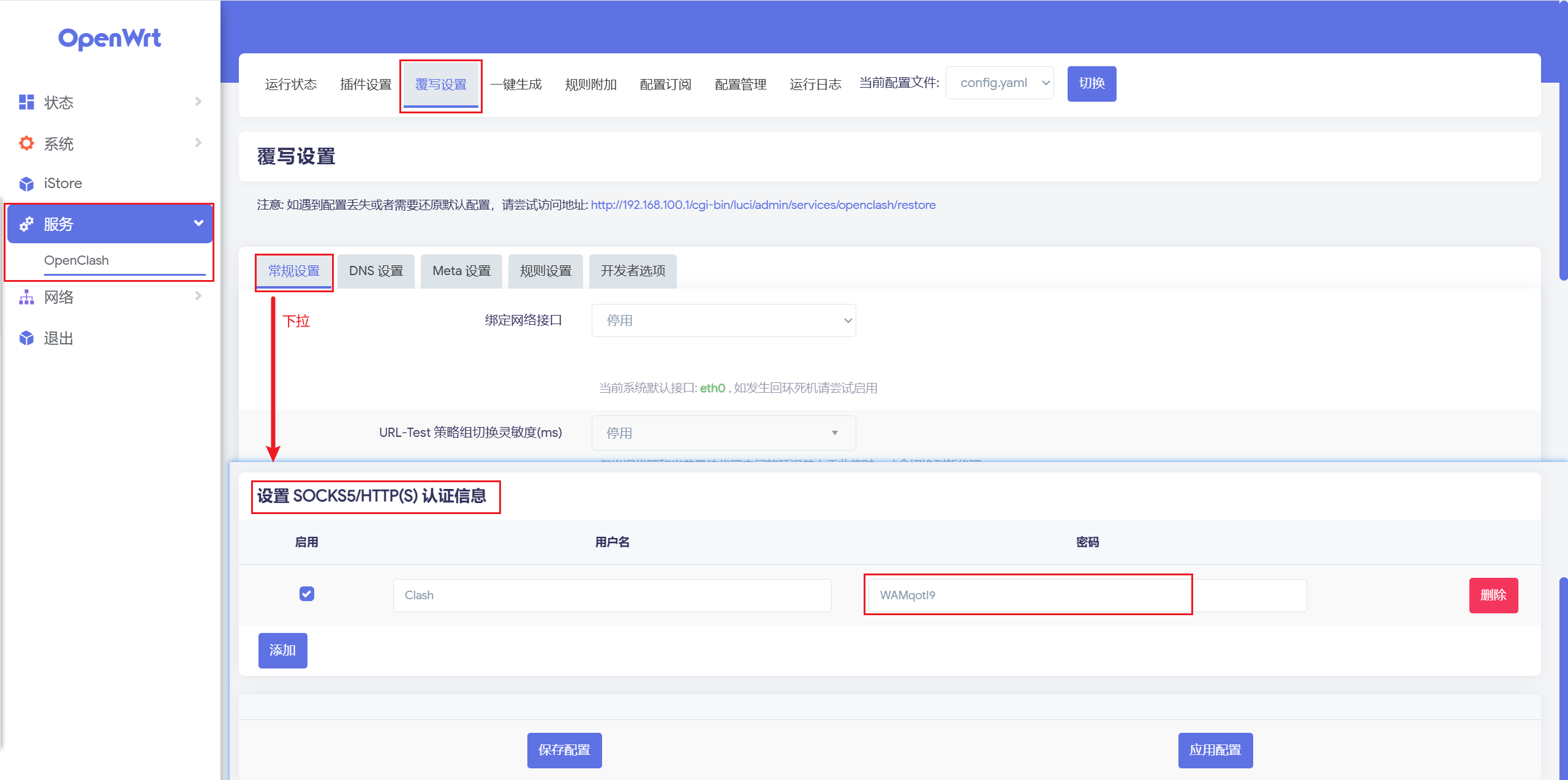

7. OpenClash 的局域网代理密码(SOCKS5/HTTP 认证信息)为?

- 这个自己没找到(

WAMqotI9

8. OpenClash 的订阅地址为?

https://www.amrth.cloud/s/FnT83dutLWlF5via?clash=2

9. 代理节点“香港 501 中继 动态”的服务端口为?

42001

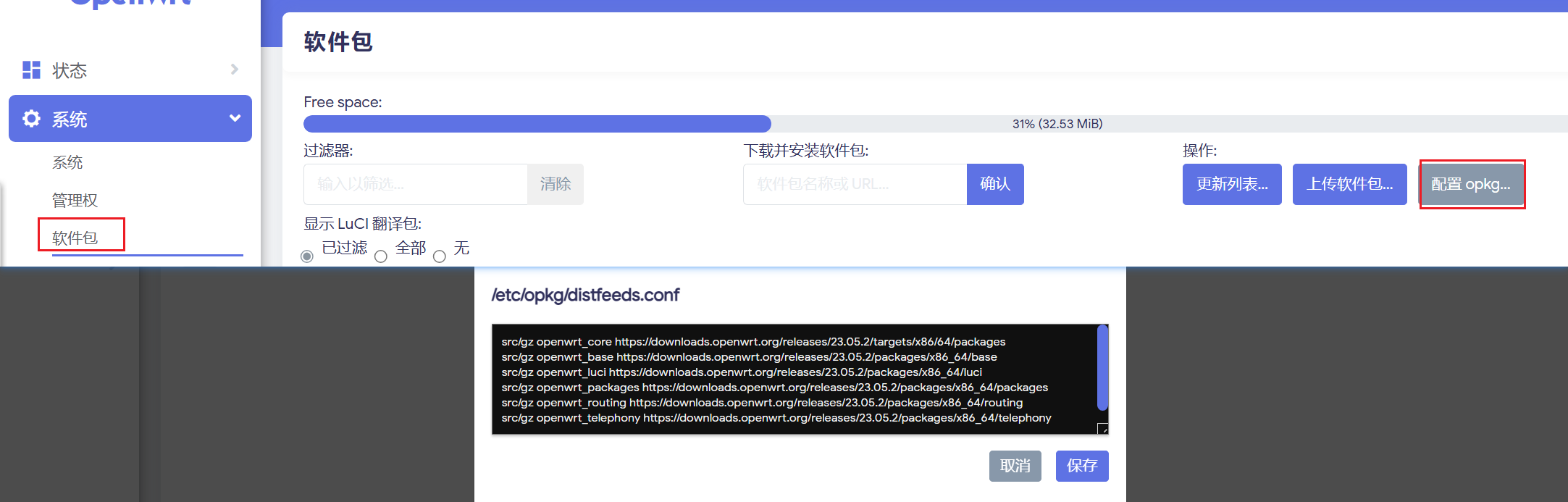

10. OpenWrt 的包管理软件的系统镜像源配置文件的绝对路径是?

/etc/opkg/distfeeds.conf

opkg是包管理软件

(ai)

src/gz openwrt_core https://downloads.openwrt.org/releases/23.05.2/... |

判断依据:

- 路径明确显示:

/etc/opkg/distfeeds.conf- 内容特征:

src/gz开头 + OpenWrt 官方源 URL- 文件名含义:

-dist= distribution(发行版)

-feeds= 软件源/饲料

-distfeeds= 发行版官方软件源

OpenWrt 配置文件体系

| 文件 | 用途 |

|---|---|

/etc/opkg.conf |

opkg 全局配置 |

/etc/opkg/distfeeds.conf |

官方默认软件源 |

/etc/opkg/customfeeds.conf |

用户自定义源 |

/etc/opkg/compatfeeds.conf |

兼容性源(如 iStore) |

云手机部分

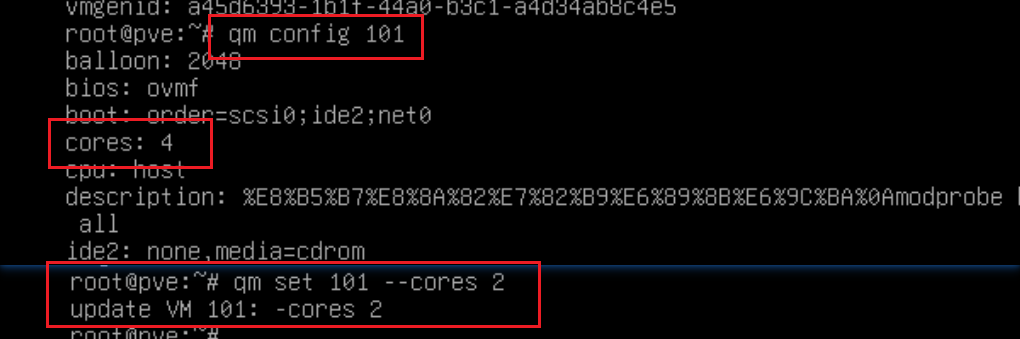

- 遗漏的报错这部分由于使用到4核的机器所以会打不开,只能降低配置(氪金?)

# 查看当前配置 |

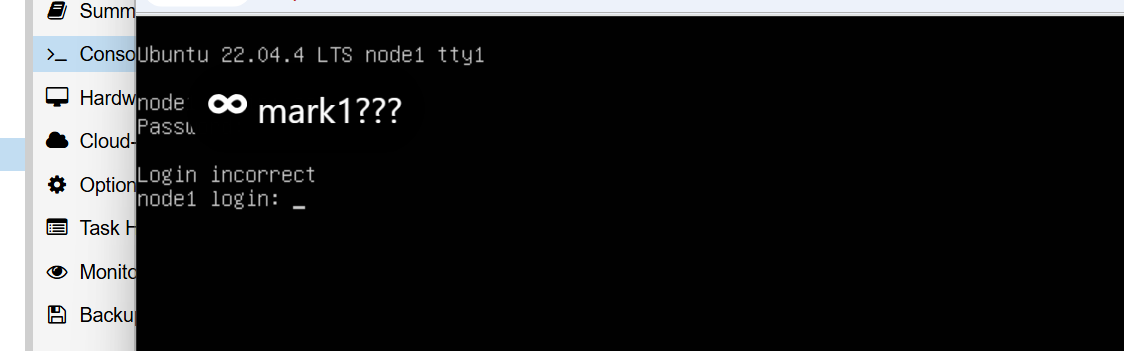

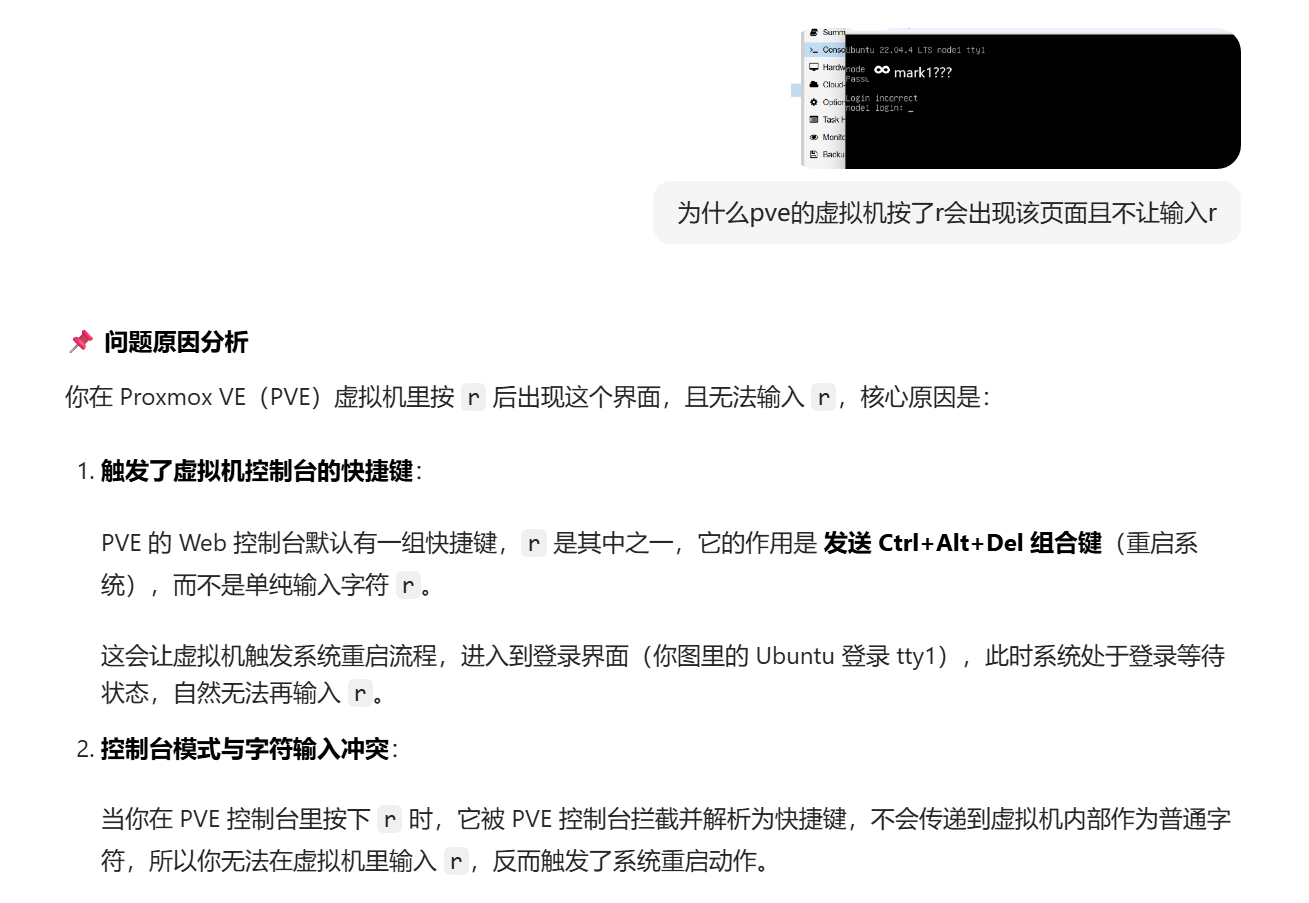

- 好搞笑原来想输入 root 的结果一按 r 就:

- 何意味

- 给的解决方法无用(后面研究下好了

- meiyouqian 大佬帮忙解决啦(谢谢大佬

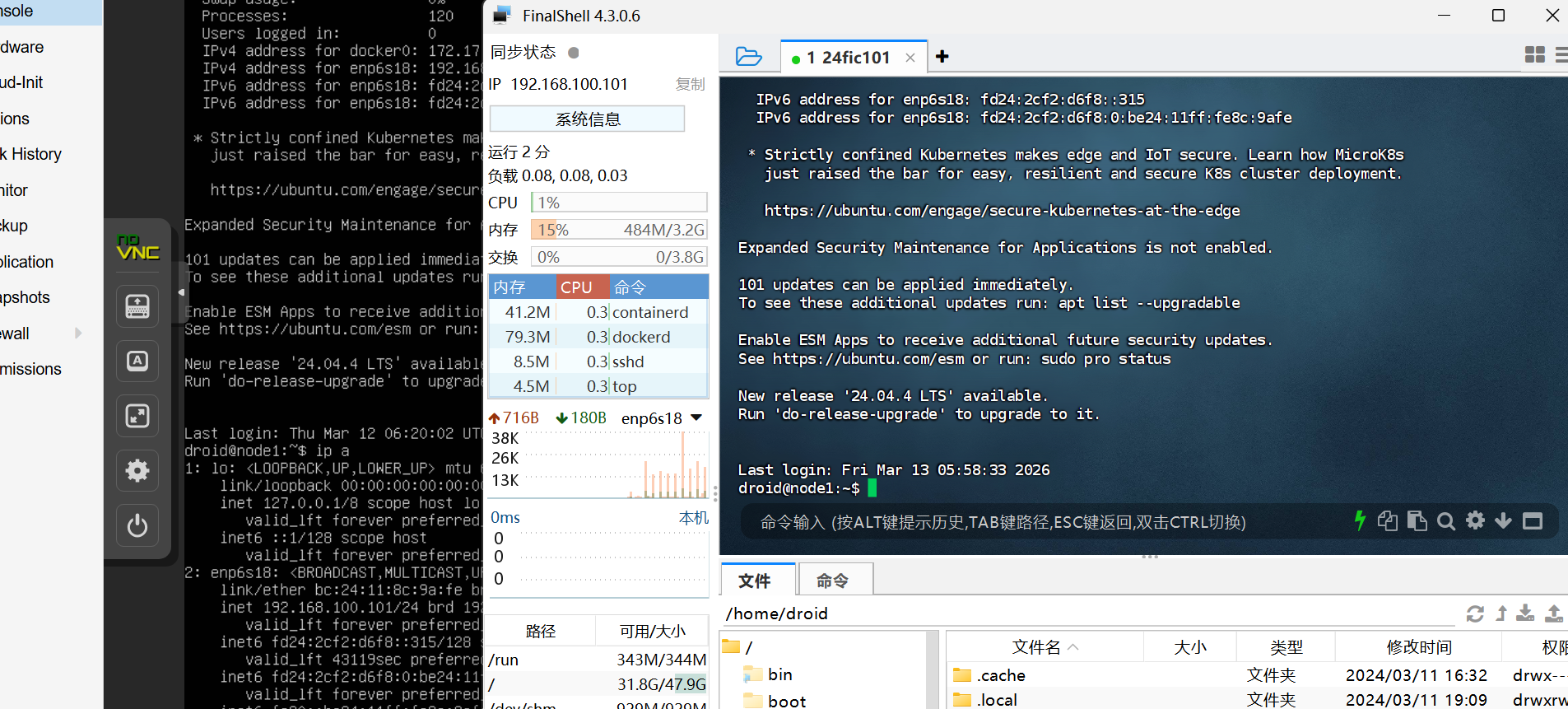

1. PVE 虚拟化平台的虚拟“101(node1)”的 droid 用户登录密码为?

droid2024fic

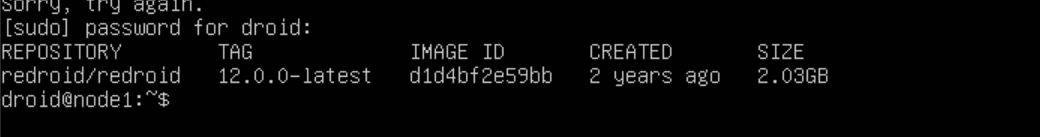

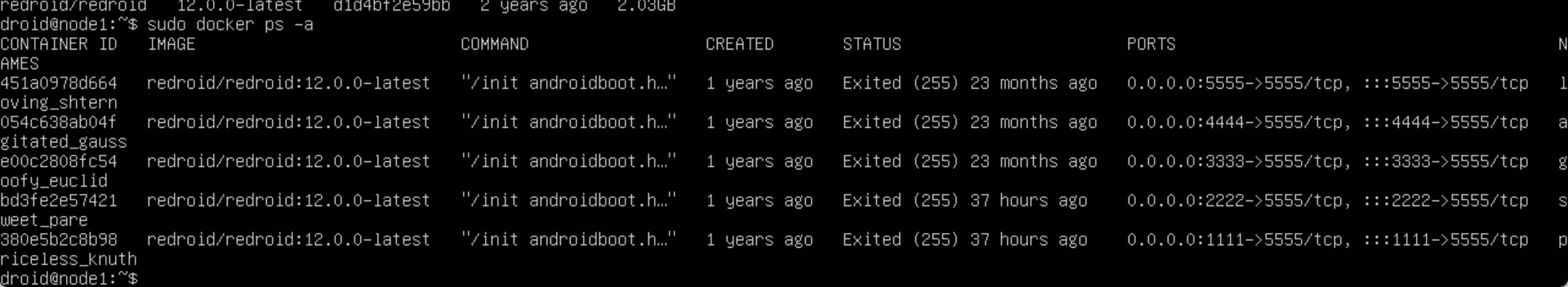

2. PVE 虚拟化平台的虚拟机“101(node1)”中 Docker 容器的镜像 ID 的前六位为?

d1d4bf

查看一下Docker镜像的设置即可

sudo docker images |

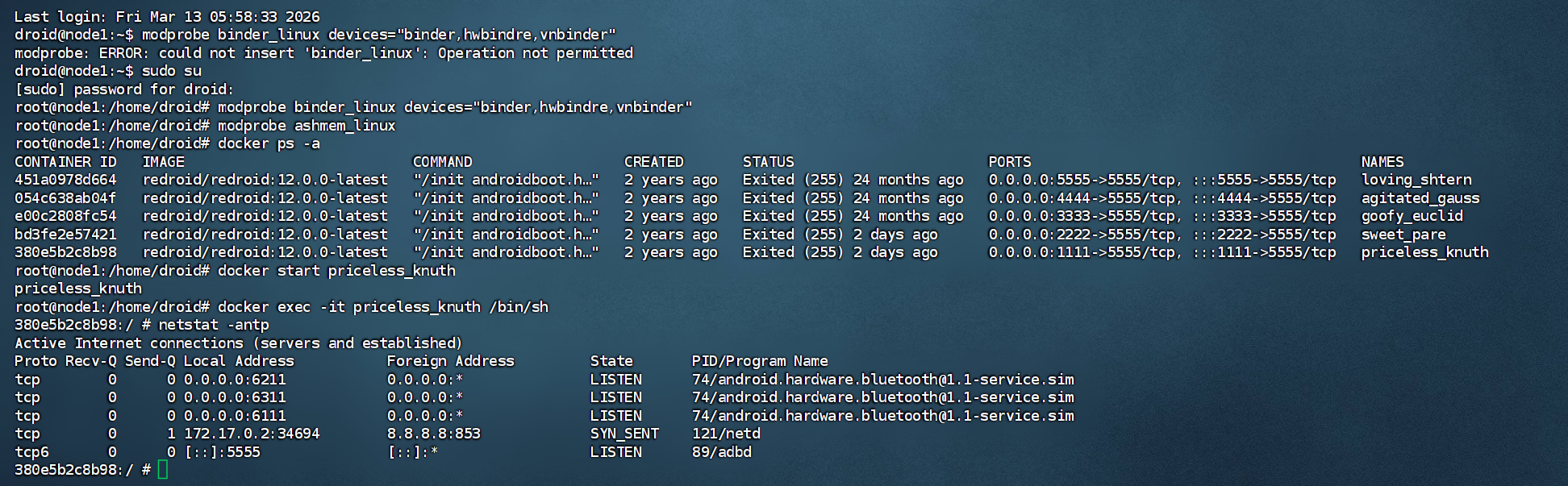

3. 在 PVE 虚拟化平台的 node1 虚拟机中,容器手机的数量为?

5

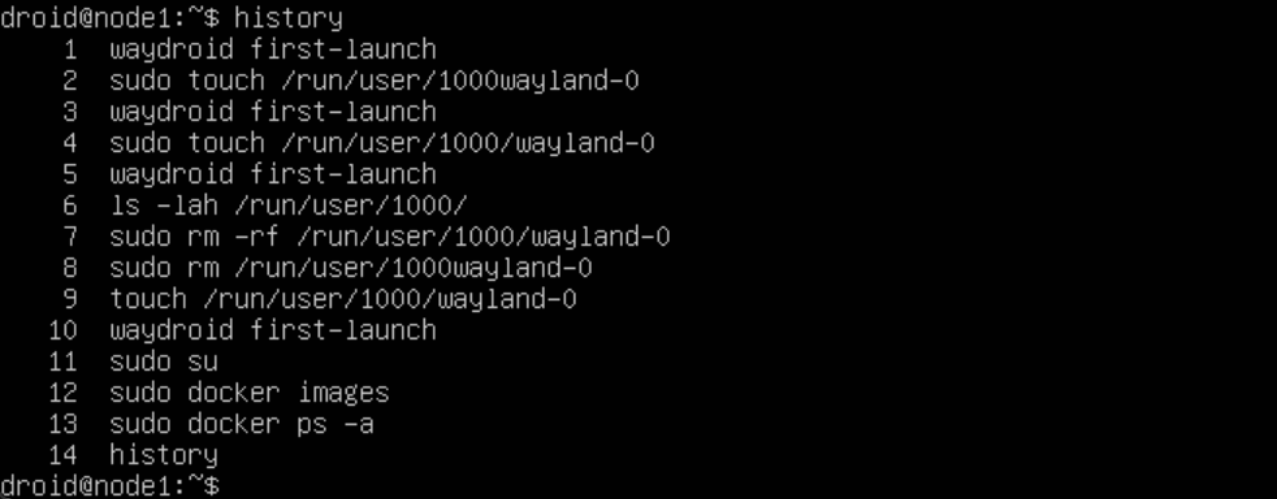

4. 在 PVE 虚拟化平台的 node1 虚拟机中,若要启动手机容器,有几条前置命令(docker 命令不纳入计算)?

2

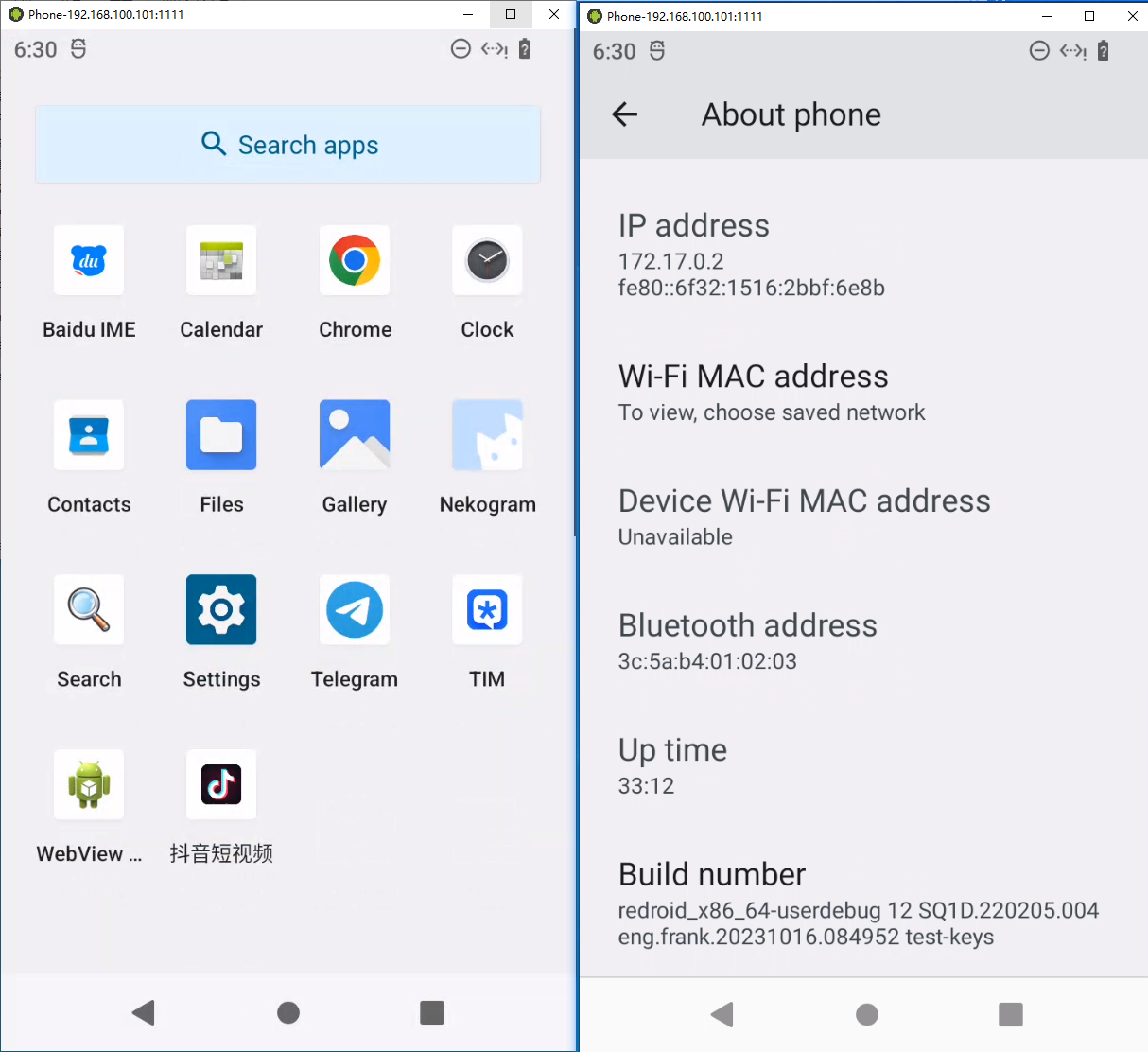

5. 在 PVE 虚拟化平台的“101(node1)”虚拟机中启动“priceless_knuth”手机容器后,该安卓手机的蓝牙 MAC 地址是多少?

3c:5a:b4:01:02:03

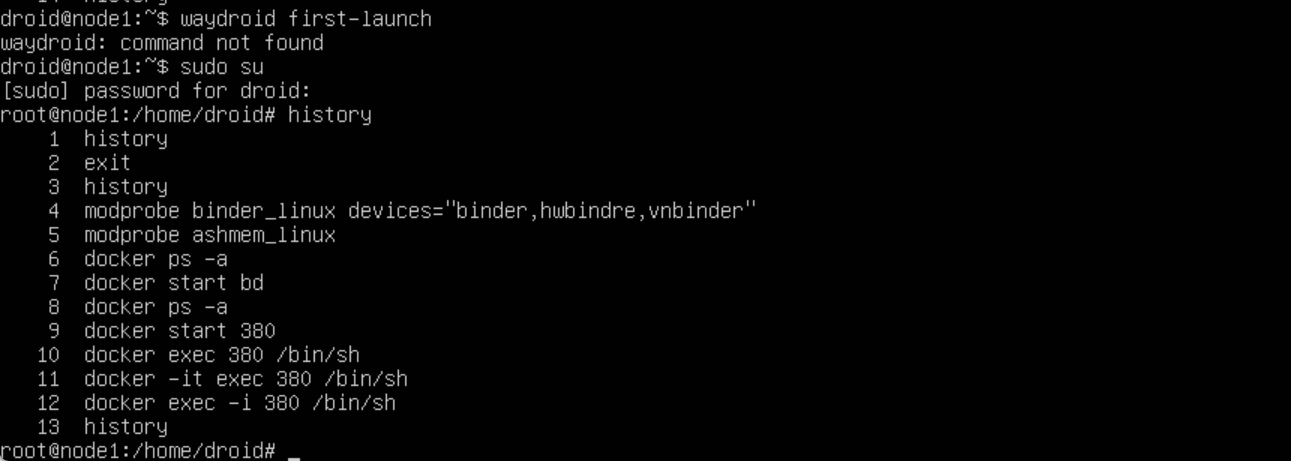

| 命令 | 详细信息 |

|---|---|

waydroid first-launch |

Waydroid 的首次启动命令,用于初始化 Android 容器环境 |

sudo touch /run/user/1000wayland-0 |

以 root 权限创建一个错误路径的空文件(少写了斜杠) |

sudo touch /run/user/1000/wayland-0 |

以 root 权限在正确路径创建 Wayland 通信文件 |

ls -lah /run/user/1000/ |

列出用户运行时目录的详细信息,检查文件是否存在 |

sudo rm -rf /run/user/1000/wayland-0 |

以 root 权限强制递归删除 Wayland 通信文件 |

sudo rm /run/user/1000wayland-0 |

以 root 权限删除之前错误创建的文件 |

touch /run/user/1000/wayland-0 |

以普通用户权限创建 Wayland 通信文件 |

sudo su |

切换到 root 用户(需要输入密码) |

sudo docker images |

以 root 权限列出本地已有的 Docker 镜像 |

sudo docker ps -a |

以 root 权限查看所有 Docker 容器(包括已停止的) |

history |

显示当前用户的命令历史记录 |

- 换到 root 看历史,或者火眼

| 命令 | 详细信息 |

|---|---|

modprobe binder_linux devices="binder,hubindre,vnbinder" |

加载 binder_linux 内核模块,并指定设备名称(用于 Android 容器通信) |

modprobe ashmem_linux |

加载 ashmem_linux 内核模块(Android 共享内存驱动) |

docker ps -a |

查看所有 Docker 容器(包括已停止的) |

docker start bd |

启动容器 ID 或名称以 “bd” 开头的 Docker 容器 |

docker ps -a |

再次查看容器状态,确认刚才的容器是否成功启动 |

docker start 380 |

启动容器 ID 或名称以 “380” 开头的 Docker 容器 |

docker exec 380 /bin/sh |

在运行中的容器 “380” 内执行 /bin/sh 命令(但缺少 -it 参数,可能无法交互) |

docker -it exec 380 /bin/sh |

命令格式错误(-it 参数位置不对,应该是 docker exec -it) |

docker exec -i 380 /bin/sh |

在容器 “380” 内以交互模式执行 /bin/sh(-i 保持输入流,但没有分配伪终端) |

history |

最后查看执行过的所有命令 |

- 所以启动该手机需要:

modprobe binder_linux devices="binder,hwbindre,vnbinder" |

- 虽然走了弯路但顺便整理下一般情况ssh连接不上怎么办

- 以下部分为跟练(因为真啥也不懂

- 先加上100的网卡,再编辑原网卡桥接端口

- 然后重启就连上啦

(sq)给仿真的计算机也加一个VMnet9网卡,之后就可以利用PersonalPC的QtScrcpy进行连接

QTScrcpy 是一款基于 Scrcpy 的增强版安卓手机投屏工具,支持通过 USB 或网络将安卓设备的屏幕投射到电脑上,并允许用户在电脑上直接操作安卓设备。

- 启动手机容器:

(ai)ADB 服务(QtScrcpy 依赖的底层服务)默认监听 5555 端口

(ai)这个 1111 端口,是你在启动 Docker 容器时,手动将宿主机的 1111 端口映射到容器内部 redroid 的 5555 端口(ADB 服务端口)的结果。

docker ps -a的输出0.0.0.0:1111->5555/tcp, :::1111->5555/tcp priceless_knuth

5555/tcp(容器内部):这是 redroid 容器内部的 Android 系统监听的 ADB 端口。从你后面执行的netstat也能看到,容器内adbd确实在监听 5555 端口([.:]:5555)。0.0.0.0:1111(宿主机外部):这是你宿主机(就是你截图里登录的model这台机器)上的 1111 端口。->的含义:箭头表示一种端口映射或端口转发规则。意思是,任何发送到你宿主机 1111 端口的网络请求,都会被自动转发到这个priceless_knuth容器内部的 5555 端口。

- 可能有人找不到设置图标(其实向上滑就有了

ip a 和 ifconfig 区别

ssh 连接不上

- sshd 服务是否启动

sudo systemctl status sshd/ssh |

- 服务启动但没监听对应端口

- 检查监听端口:

sudo ss -tlnp | grep ssh |

- 防火墙没放行对应端口

sudo ufw status # Ubuntu / Debian |

- 配置文件要找对:

/etc/ssh/ssh_config这是客户端配置,不是服务端配置- 真正影响别人连进来的,是

/etc/ssh/sshd_config

- root 登录默认被限制:root可以用密钥登录,不能用密码登录

#PermitRootLogin prohibit-password |

- 允许 root 密码登录

PermitRootLogin yes |

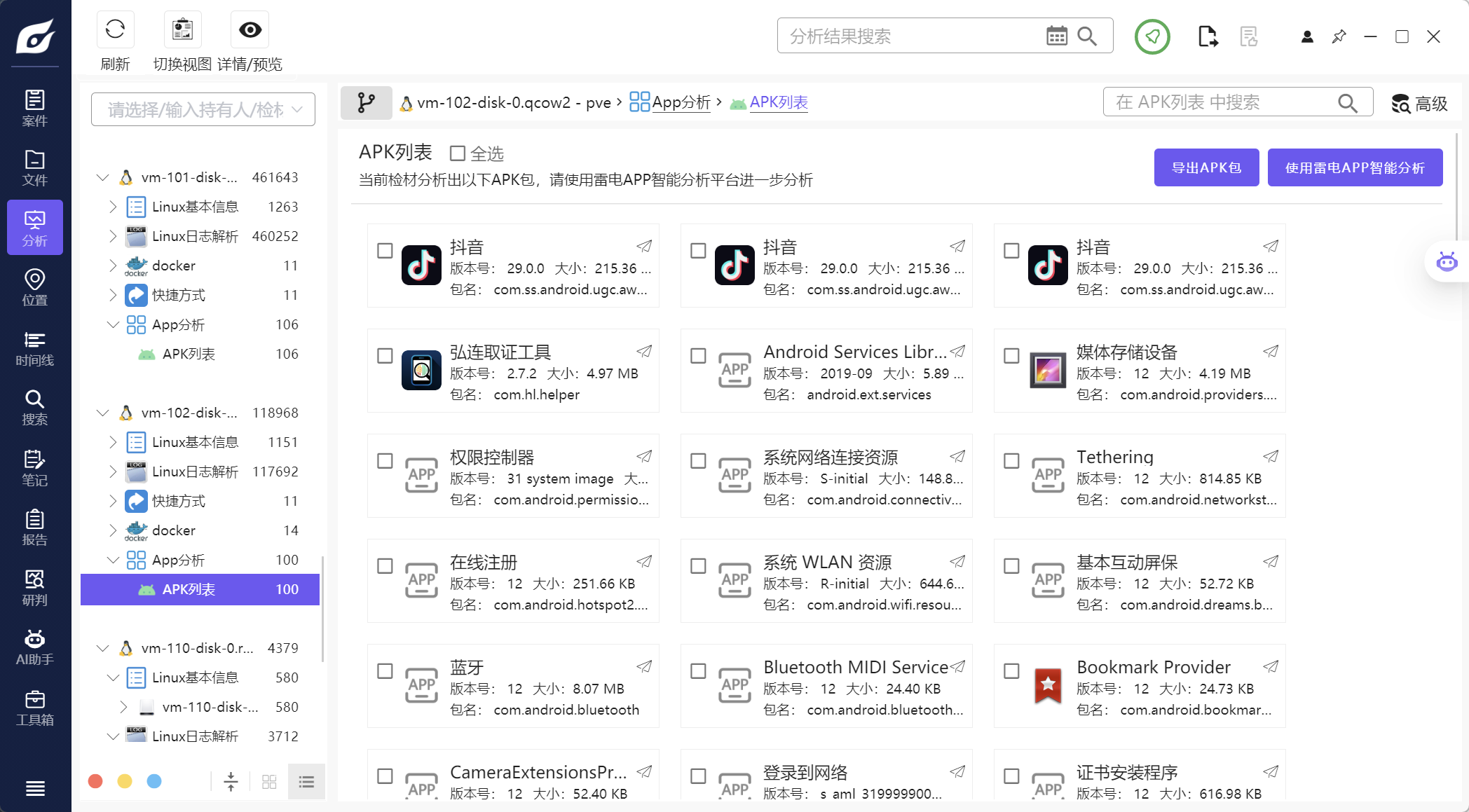

6. 警方现场勘验过程中,曾使用雷电手机取证软件通过嫌疑人软路由对云手机进行了远程取证,请问以下哪个端口可以明确是取证时使用过的端口?【多选题】

DE

- 用火眼把所有嵌套证据即 pve 虚拟机中的虚拟机全部添加为新检材

- 只有 node2 有弘连取证工具

- ???!!!结果是回 openwrt 看

7. 在 PVE 虚拟化平台的 node2 中名为 loving_shtern 的手机映射至软路由中,所占用的端口号为?

25555

- 同样 core 太多了改配置:

# 查看当前配置 |

8. 在 PVE 虚拟化平台的 node2 中 loving_shtern 手机容器中安装的名为“抖音”安装包的 MD5 值为?

0ce8f95ba0401769a9f4860749cc8206

9. 根据集群中手机内容分析,传销人员在评论区引流使用的 qq 号为?

3791621185

10. 通过云手机聊天记录可以得知,涉案传销网站域名为?

传销网站部分

1. 涉案服务器集群中,sql 数据库服务器 112(sqlserver)对应的虚拟磁盘的 SHA256 值为?

0a7d9f77a5903bece9290f364b410a233a8415dabb35bc1ef585d837681d44e3

2. 涉案服务器集群中,数据库服务器的 root 用户密码加密方式为?

A

3. 涉案服务器集群中,数据库服务器的内核版本?

5.10.0

4. 涉案服务器集群中,Java 服务器 web 服务监听的端口为?【多选题】

BC

5. 涉案服务器集群中,数据库服务器中 Docker 容器的数量为?

2

6. 涉案服务器集群中,数据库服务器有一个 mysql 容器节点,该容器的 ID 前六位为?

3ba5cb

7. 涉案服务器集群中,数据库服务器 mysql 容器节点的数据库版本号为?

5.7.44

8. 从外部访问涉案网站“鲸易元 MALL 管理系统”管理后台所使用的域名为?【多选】

BD

9. “鲸易元 MALL 管理系统”管理后台所使用的网站框架为?

B

10. “鲸易元 MALL 管理系统”管理后台运行时,依赖了几种不同的数据库?

2

11. “鲸易元 MALL 管理系统”管理后台运行时,在生产环境(prod)下所连接的 mysql 服务器密码为?

honglian7001

12. “鲸易元 MALL 管理系统”管理后台中 Aliyun OSS 对应的密钥 KEY 是为?

LfA2sPaJiVW3Th32YeCN0bsD8NIjF7

13. “鲸易元 MALL 管理系统”管理后台中,管理员(admin)的账号密码采用了什么样的加密方式?

Bcrypt

14. “鲸易元 MALL 管理系统”管理后台中,管理员(admin)账号绑定的手机号码为?

15888888888

15. “鲸易元 MALL 管理系统”管理后台中,会员的数量为?

52908

数据分析部分

1. “鲸易元 MALL 管理系统”管理后台中,会员级别为“总代”的数量为?

248

2. “鲸易元 MALL 管理系统”管理后台中,以“推荐人 id”做为上级 id 对会员进行层级分析,总层级为多少层?(最高层级视为 1 层)

53

3. “鲸易元 MALL 管理系统”管理后台中,会员编号为 sgl01 的下游人数(伞下会员)数量为?

18001

4. “鲸易元 MALL 管理系统”管理后台中,会员编号为 sgl01 的下游人数(伞下会员)充值总金额合计为多少元/RMB?

8704119

5. “鲸易元 MALL 管理系统”管理后台中,已支付订单的数量为?

31760

6. “鲸易元 MALL 管理系统”管理后台中,已支付订单的支付总金额总计为多少元/RMB?

71979976

7. “鲸易元 MALL 管理系统”管理后台中,在提现账号管理页面中银行卡的记录数为?

6701

8. “鲸易元 MALL 管理系统”管理后台中,打款成功的提现记录数量为?

8403

9. “鲸易元 MALL 管理系统”管理后台中,打款成功的提现应打款金额总计为多少元/RMB?

10067655

10. “鲸易元 MALL 管理系统”管理后台中,拼券活动 D 仓位的收益率为?

hyper-v 要开启!!!恢复原状!!!