【笔记】re-分享会

https://docs.qq.com/doc/DZXVNc29FQUh4aG1t

- 很多是需要前置知识的,暂时看不懂的我就放每周前面

第零周

P.Z |

SCTF REVERSE CplusExceptionEncrypt 赛后复现

https://4nsw3r.top/2022/02/03/SCTF-REVERSE-CplusExceptionEncrypt-赛后复现/

C异常处理机制,如何 patch 代码使得 IDA 可以分析异常处理代码

C 的异常处理机制非常灵活,相比于原来使用 SEH 等可以自定义异常类型等。不同编译器对 C++ 异常处理的编译结果不同。使用如下测试代码进行编译:

MSVC x86/Clang x64

- 使用_CxxThrowException函数抛出异常,之后在 SEH 异常处理器中捕获异常并转到异常处理代码中。而使用 IDA 进行反编译时,是无法正常分析出反编译结果的

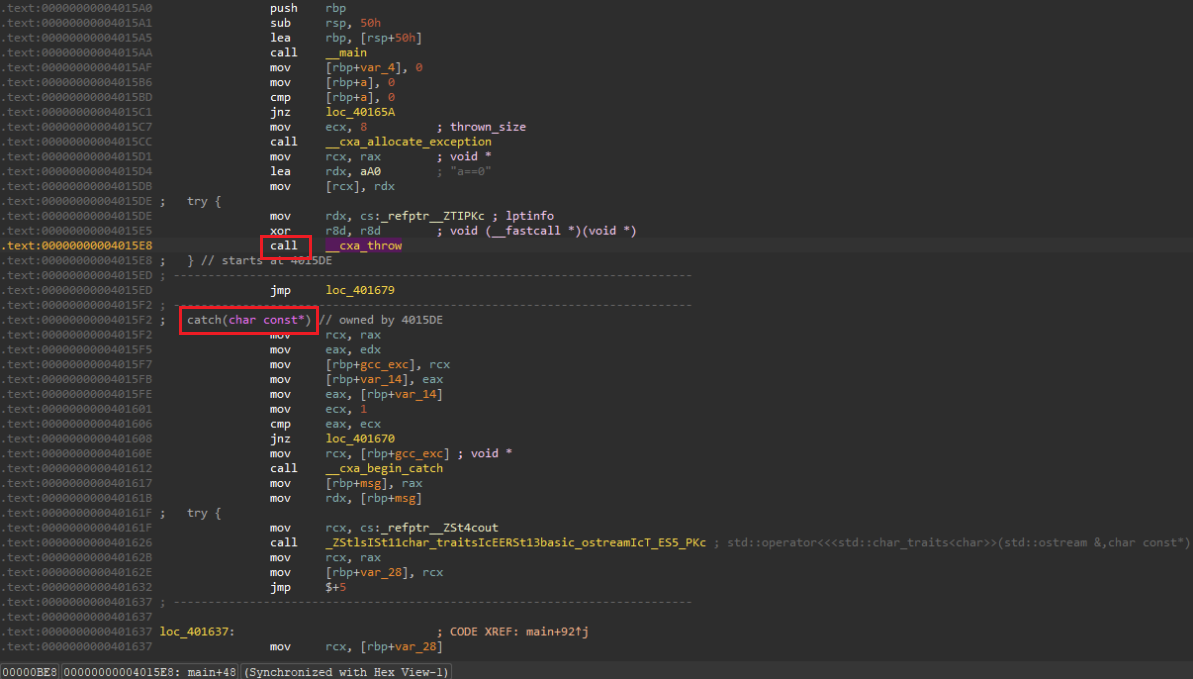

将 0x4015E8 处的 call 语句改成 jmp 到 catch 块内(0x4015F2)即可使 IDA 正常识别

- 死活找不到附件,遂结束。。。

vm

[XMAN2018排位赛]easyvm

- 不会,先老老实实学汇编吧

【第壹期 REVERSE 分享会】MFC逆向 & DWARF字节码 & IDA条件断点 & 恶意样本 & CS远程控制 & java xclasspath注入

https://bbs.kanxue.com/thread-273764-1.htm

- 前置知识点有点多先放待办里面

MFC的消息映射处理

一般操作:

- xspy搜索按钮移到mfc运行中程序页面

- mfc/window api不同

- 关注OnCommand后面的偏移量【xspy】

- 基址+偏移量找主函数

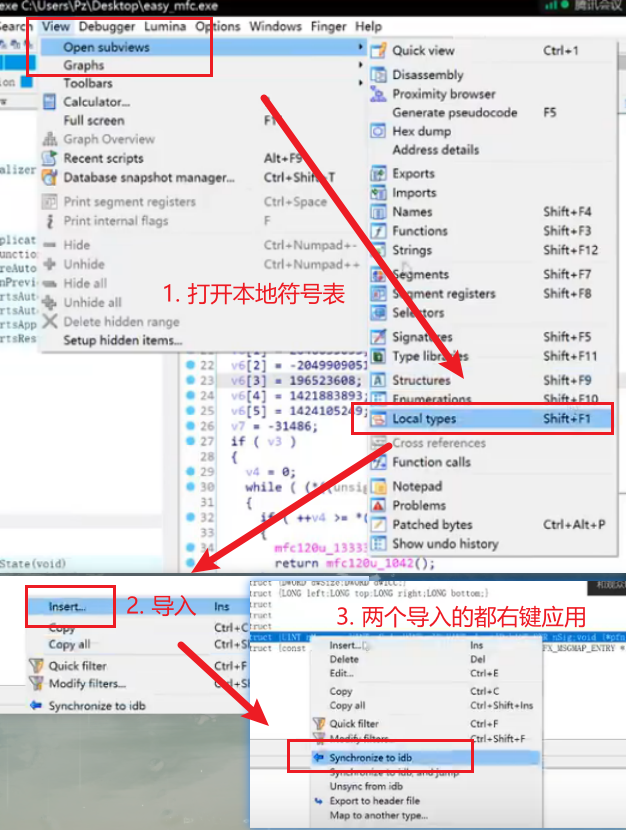

分享操作: - 导入结构体方式找到主函数

struct AFX_MSGMAP_ENTRY |

- 看message map偏移【xspy】

- G跳转Alt+Q导入AFX_MSGMAP,跳转后面导入ENYTRY

- 关注id对应函数双击跟进

- 找到主函数

TEB PEB SEH整理

https://ppppz.net/2022/07/22/关于逆向工程核心原理-From-TEB-to-PEB-to-SEH/

https://bbs.pediy.com/thread-206603.htm

- 上面俩加入待办,遇到前置知识再学

- [原创]看雪2019CTF第二场第一题神秘来信:SEH异常处理–MysteriousLetter2:https://bbs.pediy.com/thread-252152.htm

- 这个可以学下

- 复现:https://ctf.kanxue.com/game-season_fight-102.htm

- 看不懂啊看不懂只复现吧

【第拾壹期 REVERSE 分享会】

本期参与嘉宾:liv、SGSG、Y&Y、Eleven、Britney、PangBai(All From W&M and V&N)

录播地点:BiliBili搜索 水番正文、yixinBC(策划)、l4n(主持)

liv

*驱动双机调试 *驱动蓝屏反调分析&VMP脱壳 *控制流保护测信道分析混淆驱动API调用流

SGSG

*安卓 *ebpf *工具开发 *kprobe,tracepoint,uprobe 追踪系统调用获取md.so执行svc位置

Y&Y

*IDM商业软件实战逆向

Eleven

*angr 符号执行 模拟执行

Britney

*自定义rom解析 *Android Property解析 *RegisterNatives的解析

PangBai

*Want2becomeMagicalGirl出题笔记 *Frida检测手法归纳

- github上下下来存档:

通过网盘分享的文件:The-Xth-REVERSE-Sharing-Session-Unification-main.zip |